Количество киберпреступлений, несмотря на постоянное развитие средств защиты информации, пока не снижается. Как заявил Илья Сачков, директор компании Group-IB, с помощью электронных технологий за 2013 г. хакеры и инсайдеры нанесли ущерб мировой экономике в размере $27 млрд против $18 млрд годом ранее (прирост на 50%). Для справки, в 2011 г. киберпреступникам удалось похитить у бизнеса и иных организаций примерно $12,5 млрд. Возросшему уровню дерзости и фантазии преступников можно только позавидовать. Этому росту способствуют в том числе многочисленные интернет-форумы, где можно почерпнуть и начальные знания, и «высшее образование» в этой сфере. Там же можно собрать из кирпичиков конструктора инструменты для взлома, набрать команду, получить подробные сведения о жертве. А дальше все зависит от масштаба личности преступника и степени его уверенности в своей безнаказанности.

О реальных размахах деятельности компьютерного андеграунда можно лишь изредка судить по итогам судебных процессов над случайно попавшими в руки правосудия «гениям». Причем, взломщики банков и похитители прочей персональной информации, на их фоне постепенно отходят на второй план по своей популярности.

Например, в 2013 г. бельгийскую общественность потрясло сообщение директора антикриминального европейского агентства «Европол» Роба Вайнрата. Как, оказалось, начиная с 2011 г. один из крупнейших портов Бельгии в Антверпене управлялся не столько администрацией морской гавани, сколько группой хакеров, нанятой нидерландской наркомафией.

Взломанная система управления портом никак не мешала обычной работе персонала, но исправно поставляла данные о том, где находятся контейнеры с фруктами, куда их подельники в Южной и Центральной Америке заботливо добавили груз наркотиков перед отправкой. Перед самым приходом представителей таможенной службы эти контейнеры ничего не подозревающие крановщики по указанию компьютерной системы порта оперативно прятали с глаз долой в другие места.

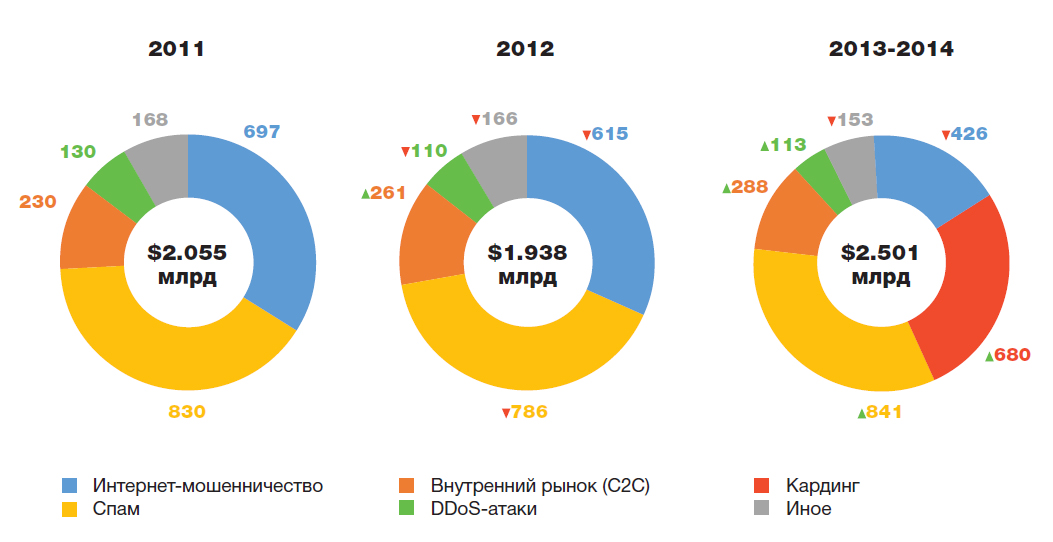

Динамика потерь российского бизнеса от киберкриминала 2011–2013 гг., $млрд

Источник: Group-IB, 2014

Подобно наперсточкам, хакеры по достаточно сложным алгоритмам меняли расположение нерастаможенного груза по причалам и складами до тех пор, пока их якобы по ошибке не грузили на автомобили, и по документам настоящего, но оставшегося в порту груза, вывозили прочь, пока не появились реальные владельцы бананов и ананасов. Тревога была поднята лишь после того, как в порту стали систематически бесследно пропадать сотни контейнеров из-за непомерно разгоревшихся аппетитов организаторов аферы. А вскрытые позже масштабы контрабанды ввели в шок даже бывалых наркополицейских.

Ритейлеры и банкиры страдают больше всех

Киберкриминал по традиции тяготеет к тем отраслям бизнеса, где можно относительно легко добыть в массовом количестве персональные данные, реквизиты платежных карт, да и просто деньги. Соответственно, главные пострадавшие из-за проблем с ИБ – это ритейл и финансовый сектор.

Сергей Хайрук, аналитик компании InfoWatch, рассказывает: «В конце 2013 г. в ходе атаки на американского ритейлера Target 70 млн имен, адресов электронной почты и телефонных номеров клиентов сети супермаркетов оказались скомпрометированы. Позднее та же участь постигла Neiman Marcus, Home Depot, другие компании. Злоумышленники получили доступ к POS-терминалам сетей и смогли похитить миллионы структурированных данных и реквизитов платежных карт».

В итоге ущерб в каждом случае составил десятки миллионов долларов. Только одна сеть Target потратила $148 млн на возмещение ущерба, и это без учета затрат на ликвидацию последствий утечки внутри компании – расследование инцидента, аудит и реорганизацию систем защиты.

Представители других индустрий в мировом масштабе также «отличились», что говорит только о широте поля интересов хакеров. Сергей Хайрук приводит самые яркие примеры: «В октябре 2014 г. JPMorgan Chase сообщил об утечке данных 83 млн владельцев домохозяйств. В августе похищены данные 4,5 млн клиентов Community Health Systems – крупнейшего оператора медучреждений в Америке».

В июле 2014 г. специалисты компании RSA сообщили об атаке на бразильскую платежную систему Boleto. Предположительно мошенникам удалось похитить у ее клиентов около $3,5 млрд. И это лишь верхушка айсберга, о которой согласились рассказать в InfoWatch.

Алексей Бабенко, руководитель направления отдела безопасности банковских систем компании «Информзащита», считает, что знаковыми событиями уходящего года стали громкие уязвимости, обнаруженные в популярных и повсеместно используемых сервисах – Heartbleed, Shellshock, POODLE. «Примечателен тот факт, что данные недостатки не являлись следствием нововведений, а существовали в уязвимых продуктах длительное время: Heartbleed существовала в OpenSSL с конца 2011 г., а POODLE является уязвимостью протокола и, соответственно, присутствует с момента выпуска SSLv3 в 1996 г.», – комментирует эксперт.

Перечисленные уязвимости не привели к громким киберприступлениям – все крупные компании, как правило, оперативно устранили найденные недостатки. Однако массовость и критичность данных угроз влечет за собой множество небольших компрометаций рядовых пользователей, а также заставляет задуматься о количестве возможных потенциальных, еще не обнаруженных недостатках в используемом ПО.

В России неспокойно

Российские тенденции в области киберкриминала в целом схожи с общемировыми и отличаются лишь качеством работы правоохранительных органов, подготовкой специалистов, возможностью отмыва денег и использованием криптовалют, а также меньшим количеством столь крупных объектов для атак.

Уровень угроз со стороны преступников, использующих высокие технологии, постоянно растет. Расширяются технологические возможности злоумышленников и спектр их деятельности. По оценкам аналитиков компании Group IB, в 2013 г. русскоговорящие хакеры заработали в России и СНГ $2,5 млрд.

«Наиболее распространенными способами мошенничества в 2013 г. стали финансовые и информационные хищения при помощи мобильных технологий. По данным исследования Group IB, 40% зараженных телефонов имеют привязку к банковскому счету», комментирует Илья Сачков.

Аналогичные данные приводят последние исследования IDC: в 28% случаях россияне могут столкнуться с зараженным ПО в магазинах мобильных приложений для планшетов и смартфонов.

| Компания | Описание инцидента |

|---|---|

| Mail.ru | В начале января 2013 г. выяснилось, что все файлы, которыми обмениваются пользователи сервиса ICQ, принадлежащего Mail.ru Group, фактически находятся в открытом доступе. Виной тому – новая схема передачи файлов, введенная разработчиками после приобретения сервиса у AOL. Если раньше файлы передавались напрямую от пользователя к пользователю, то теперь файл сохранялся на сервере Mail.ru, а получателю отправлялась лишь ссылка для скачивания. При этом скачать файл по прямой ссылке мог кто угодно, никаких дополнительных проверок получателя не проводилось.Сами ссылки имели определенный вид и отличались 6-значным кодом. Соответственно задача получения файлов свелась к перебору этих кодов в известном диапазоне. Одновременно с новостью в интернете появился и простейший скрипт для автоматизированной генерации ссылок и скачивания файлов. Пользователи наперебой начали выкладывать коллекции заинтересовавших их файлов. Особенной популярность пользовались фотографии интимного характера. Однако встречались и тексты договоров, сканы паспортов и других документов. |

| МТС | Утечка переписки, в которой речь шла о возможном прикрытии и санкциях к нечистоплотным провайдерам, использующим вредоносное ПО для неправомерного списывания денег со счетов абонентов, подменяющих посадочные страницы, скрывающих стоимость услуг и т. д. Какие решения принимались в каждом из случаев, можно узнать из переписки, доступной в интернете. Наиболее интересные места блогеры широко растиражировали.Помимо переписки, касающейся сомнительного для пользователей контента, в почтовом архиве было обнаружено немало другой чувствительной к утечке информации, включая коммерчески важные документы оператора. |

| Сбербанк | Весной прошлого года жители Зеленограда увидели банковские документы, раздуваемые ветром по дворам. Документы пропали из ближайшего отделения Сбербанка – уборщица высыпала толстые стопки ненужных бумаг в обычный мусорный бак, а поднявшийся ветер разнес их по округе.Среди утилизированных бумаг оказались заявления клиентов на выпуск пластиковых карт, заполненные анкеты, подписанные договоры банковского обслуживания, выписки и прочие документы, которые можно классифицировать как банковскую тайну и персональные данные. По сведениям пресс-службы, «Сбербанк» отстранил от занимаемой должности заведующую отделением и еезаместителя и инициировал служебное расследование, о результатах которого позднее не сообщалось. |

| Страховая компания «Цюрих» | Впечатляющая утечка информации в первой половине 2013 г. угрожала страховой компании многомиллионными убытками. В руки неизвестных злоумышленников попала база данных более чем 1 млн клиентов. При этом база была актуальной и включала сведения обо всех клиентах, заключавших договоры с января 2012 по февраль 2013 гг.Самостоятельно найти источник утечки и устранить ее последствия в компании не смогли и обратились за помощью в правоохранительные органы. По одной из версий, базу скопировал уволившийся сотрудник. Установлено, что новые владельцы базы искали на нее покупателя. О случаях продажи базы точных сведений нет, и убытки страховщиков можно посчитать, лишь зная процент аномального оттока клиентов. |

| ФосАгро | Бывший начальник отдела продаж одного из крупнейших в мире производителей минеральных удобрений нанес убытки своему работодателю на сумму более $2 млн. Доказательства вины и убытков были получены в рамках расследования уголовного дела московской прокуратурой. Дело стало одним из первых в уголовно-судебной практике по защите коммерческой тайны организаций.Пользуясь служебным положением, сотрудник передавал конфиденциальную информацию заинтересованным иностранным компаниями, в том числе прямым конкурентам холдинга. Среди передаваемой информации были данные об объемах производства некоторых материалов, условия продажи продуктов, цены, сведения о взаимоотношениях с клиентами и т. д. Информация утекала в течение двух лет, что указывает на слабость или даже отсутствие мер защиты информации в этой организации. |

«Наиболее чувствительной для обывателей в этом году стала тема утечки паролей 11 млн учетных записей популярных почтовых сервисов gmail, yandex, mail.ru. Как показал анализ, большинство данных оказались устаревшими, а электронные ящики – заброшенными. Сам факт наличия в открытом доступе столь крупной базы показал пользователям, не столь искушенным в вопросах информационной безопасности, важность обеспечения сохранности своих аутентификационных данных», продолжает Алексей Бабенко.

DDoS-атаки никуда не делись

Необходимо отметить, что не только действия инсайдеров и вредоносного ПО стали причиной потерь бизнеса от действий хакеров. На значимом месте продолжает оставаться ущерб от DDoS-атак.

Александр Лямин, руководитель Qrator Labs, приводит примеры: «Среди нашумевших атак хотелось бы отметить задержание организатора мартовской DDoS-атаки на сайт банка «Тинькофф кредитные системы», когда владелец аккаунта Pump Water Reboot в сети Twitter потребовал тысячу долларов с основателя банка Олега Тинькова за прекращение атаки. Впоследствии сотрудники службы безопасности банка смогли установить личность предполагаемого злоумышленника, после чего результаты расследования передали в отдел «К» МВД России по Москве.

Весной 2014 г. на фоне украинского политического кризиса серьезным DDoS-атакам подверглись государственные ресурсы и сайты крупных российских брендов – таких, как Газпром, Альфабанк, ВТБ, Центробанк РФ и пр.

В США в этом году был зафиксирован ряд атак на крупнейшие банки, а также на сайты представителей игровой индустрии: Sony Entertainment, Blizzard Entertainment, Valve Software. В частности, в августе 2014 г. глобальный сервис Playstation Network был выведен из строя DDoS-атакой, а самолет, на котором летел президент Sony Online Entertainment Джон Смедли, был экстренно посажен в аэропорту города Феникса после заявления хакеров о бомбе на борту.

«Нужно отметить, что это была не первая атака на Sony, но в этот раз, вероятно, основным поводом стали личные претензии кого-то из игроков к Джону Смедли, которого никто не любит в игровой индустрии», считает Александр Лямин.

В этой связи – какие общие рекомендации для защиты бизнеса необходимы в первую очередь? Александр Ковалев, заместитель генерального директора Zecurion, считает: «Первое, что стоит делать — это надежно защищать информацию независимо от того, осуществляется ли сейчас атака или нет. Это означает использование разных паролей, хранение данных там, где это максимально безопасно, а не на условном iPhone, использование DLP-систем для защиты, в том числе и «биг-боссов», обновление антивирусов и т. п.».

Если, несмотря на все меры предосторожности стало понятно, что происходит какая-то непонятная активность, то стоит постараться определить самому или с помощью своей службы информационной безопасности происхождение и характер этой активности, а потом уже принимать меры.

«Часто этот этап самый сложный и опять же требует правильной подготовки и использования специальных средств, например, для сбора и анализа логов. В самых крайних случаях стоит использовать специализированные сертифицированные средства: мобильные телефоны, компьютеры, программное обеспечение и т. п., но для большинства высокопоставленных лиц такой защиты не требуется — все решается проще, эффективнее и незаметнее для самого объекта защиты. Главное, чтобы было понимание, бюджеты и желание», – утверждает Александр Ковалев.

Многочисленные исследования подтверждают многое из вышесказанного, но все равно рассчитывать на безопасность, уповая только на действия службы ИБ нельзя. К сожалению, «защиты от дурака» так еще и не придумали.

Поделиться

Поделиться