Что показал стресс-тест систем информационной безопасности

Пандемия и последовавший за ней массовый перевод сотрудников на удаленную работу стали отличным поводом протестировать надежность систем информационной безопасности. О выявленных недостатках и о том, как с ними бороться, говорили участники организованной CNews Conferences онлайн-конференции «Информационная безопасность в новых условиях».

Что показал стресс-тест

«Еще пару месяцев назад у каждой компании была стратегия информационной безопасности (ИБ), существовали меры, позволяющие ее реализовывать, и метрики, с помощью которых все это контролировалось, — начал свое выступление Илья Борисов, руководитель службы ИБ Thyssen Krupp AG. — Пандемия привела к тому, что компании вместо того, чтобы придерживаться стратегии, вынуждены решать, как адаптироваться к новым условиям».

Некоторые компании изначально были ориентированы на удаленную работу, но для большинства этот переход оказался очень болезненным. Периметр ИБ, по сути, исчез. Компании вынуждены были массово переходить на концепцию BYOD, использовать облака, применять мессенджеры и системы видеоконференцсвязи. Изменился и ландшафт угроз как с социальной, так и с технической точки зрения.

Что делать в такой ситуации? Внедрять новые технологии слишком дорого. Гораздо эффективнее адаптировать уже имеющиеся решения к новым условиям. При этом нельзя забывать про тактику и стратегию — пандемия скоро закончится, а проблемы ИБ останутся. Однако метрики для измерения эффективности принимаемых мер менять все-таки придется.

Сегодня около 80% сотрудников работает в непривычном режиме, отметил Анатолий Скородумов, начальник управления по обеспечению информационной безопасности «Банка Санкт-Петербург». В списке наиболее вероятных угроз утечка данных в результате несанкционированного доступа к пользовательскому устройству или из-за недобросовестного поведения самого сотрудника, проведение атак на корпоративные системы через пользовательские устройства, заражение корпоративных систем вредоносным ПО и невозможность удаленной работы из-за недоступности сервиса удаленного доступа.

По его словам, обеспечить безопасный удаленный доступ поможет двухфакторная аутентификация, защищенное соединение, проверка подключаемого устройства на соответствие политикам ИБ, запрет на файловую передачу данных, использование буфера обмена, присоединения дисков удаленного компьютера и т.п., а также контроль за подключениями и действиями удаленных пользователей.

Андрей Пьянченко, руководитель департамента ИБ НИИ «Восход», среди главных проблем обеспечения ИБ сегодня отметил резкое изменение периметра защищаемого объекта и использование сотрудниками для доступа к корпоративным информационным ресурсам личных устройств. Чтобы организовать работу в новых условиях, надо определить минимально необходимое количество сотрудников, присутствие которых необходимо на объекте информатизации. Затем обозначить сотрудников, которым необходимо предоставить права удаленного администрирования информационных ресурсов организации, и ресурсы, доступ к которым возможен посредством удаленного подключения. Важно также определить сотрудников, которым необходимо предоставить удаленный доступ к информационным ресурсам.

На следующем этапе он рекомендовал разработать и утвердить регламент удаленной работы ИБ-службы и довести до каждого сотрудника важность соблюдения требований, организовать защищенный доступ с применением технологий TLS ГОСТ или VPN ГОСТ, при необходимости обеспечить сотрудников портативными компьютерами с предустановленными СЗИ и СКЗИ.

Время социальной инженерии

Юрий Божор, руководитель экспертной группы службы по защите прав потребителей и обеспечению доступности финансовых услуг Банка России, отметил, что в текущей ситуации возрастает роль социальной инженерии в ИБ. Злоумышленникам достаточно взломать одного удаленного сотрудника, чтобы получить доступ к его телефонному справочнику. Он отметил, что в период пандемии отмечается рост числа телефонных звонков, целью которых является получение образца голоса человека.

Объектами атак становятся пожилые люди, которые находятся дома и не имеют возможности лично пойти в банк. Их уровень компьютерной грамотности, как правило, невысок, плюс ко всему они напуганы, а значит уязвимы.

Кто становится жертвой мошенников

Источник: ЦБ РФ, 2020

По данным ЦБ РФ, многие банки не используют системы фрод-мониторинга, а значит их клиенты находятся в зоне повышенного риска. Юрий Божор предложил целый ряд мер по усилению фрод-мониторинга, таких как внедрение минимального обязательного, «джентльменского» набора правил анти-фрода, обязательных для всех финансовых посредников, в случае предложения ими услуг, связанных с дистанционным переводом денежных средств; ограничение возможности перевода денежных средств и оплаты услуг через службы мобильных платежей с мгновенным списанием и зачислением; расширение понятия «небезопасного средства платежа».

Также он рекомендовал уделить особое внимание безопасности мобильных приложений, в частности, ввести возможность мобильных переводов посредством СМС для пожилых людей. Для них были бы очень полезны специальные мобильные банковские приложения с очень ограниченным числом функций.

Как бороться с угрозами

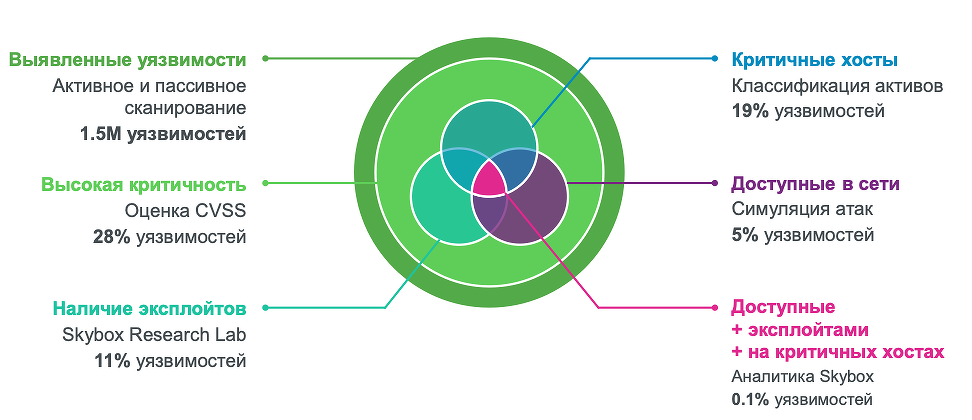

Юрий Черкас, региональный директор Skybox Security, отметил, что список угроз ИБ постоянно меняется. Основная сложность заключается в том, чтобы быстро выявлять наиболее опасные из них на фоне множества уязвимостей. «Отчеты сканеров содержат десятки, сотни тысяч и даже миллионы уязвимостей. Каждый месяц публикуется информация о примерно тысяче новых уязвимостей, — говорит он. — В крупных компаниях в день приходят сотни заявок на изменение доступа у сети. Предположим, для того, чтобы четко определить векторы атаки, от которых надо защищаться в первую очередь, мы учитываем пять факторов. Тогда для расчета приоритетов нам надо выполнить более четырех миллионов операций. Сделать это вручную просто невозможно!»

Результаты использования Skybox Security

Источник: Skybox Security, 2020

Skybox Security предлагает на основе анализа конфигурации сетевого оборудования построить динамическую модель сети, отражающую реальную картину. Кроме использования сканера, необходимо дополнять информацию об уязвимостях отчетами систем инвентаризации и патчей SCCM, WSUS, CMDB и пр. А также определять наличие уязвимостей в пассивном режиме. И, конечно, постоянно анализировать вектор атак, приоритезировать их в контексте сети и предотвращать их направленно. Все эти возможности реализованы на предлагаемой компанией платформе.

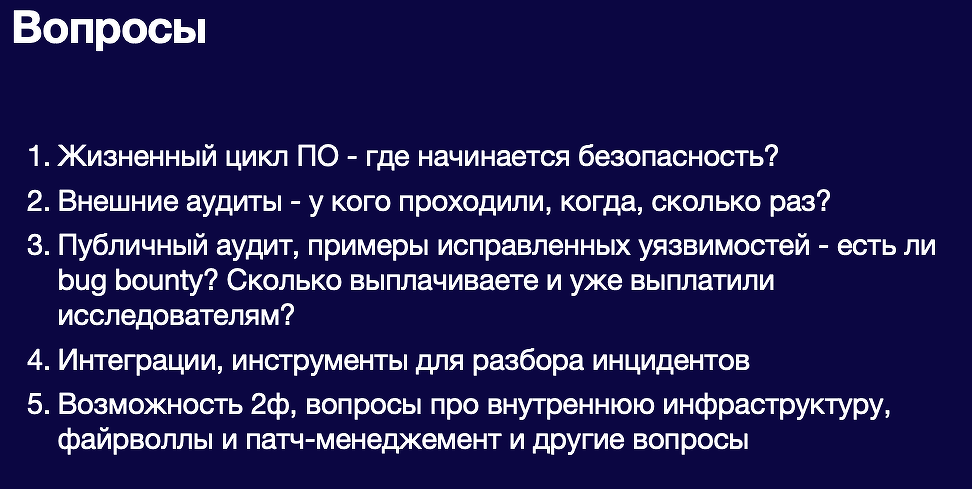

Сергей Белов, руководитель группы информационной безопасности Mail.ru, затронул тему обеспечения коммуникаций внутри компаний в условиях массового перехода на удаленную работу. Сотрудники часто используют общедоступные сервисы и личные аккаунты для общения с коллегами. Это приводит к целому ряду проблем, таких как отсутствие или невозможность контроля за информацией и сложности при разборе инцидентов. Что же выгоднее, использовать облачные или on-premise сервисы? Сергей Белов предложил список вопросов, на которые должна ответить компания для того, чтобы решить этот вопрос.

Вопросы для оценки безопасности внутренних коммуникаций

Источник: Mail.ru, 2020

По его словам, еще недавно большинство специалистов ориентировались на облачные сервисы как более удобные и безопасные. Однако сегодня ситуация изменилась, и число случаев, когда on-premise решения, заточенные под конкретную компанию, оказываются более эффективными, растет.

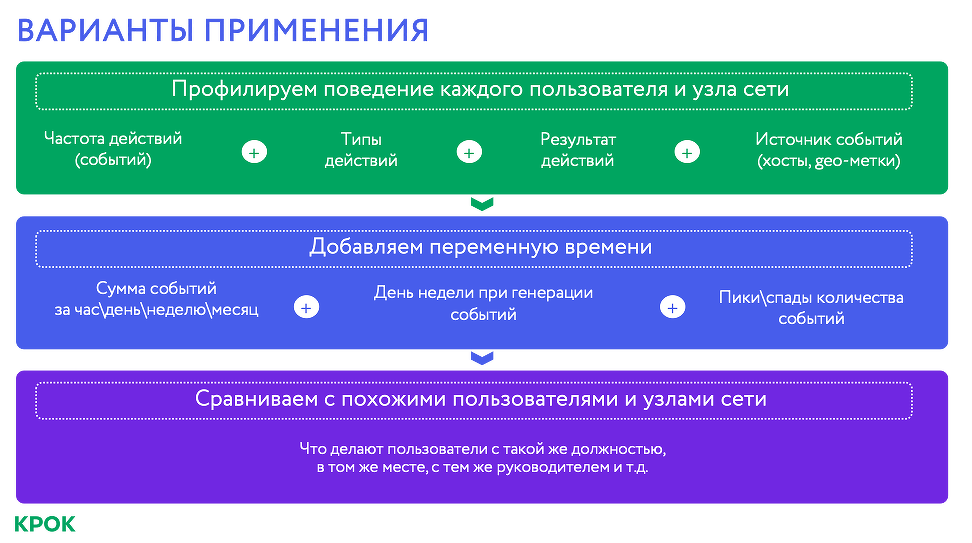

Марсель Айсин, эксперт по информационной безопасности «Крок», отметил, что сегодня злоумышленникам стало проще скрыть свои действия, так как поведение сотрудников и подрядчиков изменилось. Число средств удаленного подключения с большей вероятностью позволяют злоумышленнику остаться незамеченными. Вектор фишинговых атак на почтовые клиенты домашних компьютеров сотрудников приобрел новую силу. При этом значительно увеличилось количество вирусных проникновений в корпоративную инфраструктуру.

Он предложил контролировать безопасность путем мониторинга аномалий с применением поведенческой аналитики в Security Operation Center. Разработанное «Крок» решение собирает события на сетевом уровне, проводит анализ обращений к веб-серверам, базам данных, файловым ресурсам, выявляет аномалии на уровне бизнес-систем, затем в течение 3 недель осуществляет профилирование каждого пользователя и узла сети. Имеется возможность сравнения профилей сотрудников со сходным функционалом и выявления инцидентов на основе этой информации. Расчет сервисной модели производится также с учетом значимости активов.

Применение поведенческой аналитики для контроля безопасности

Источник: Крок, 2020

Рискам массового перехода на удаленную работу было посвящено выступление Алексея Плешкова, независимого эксперта по информационной безопасности. Он отметил, что мошенники все более активно применяют методы социальной инженерии и подмены номеров телефонов, используют уязвимости видеоконференцсвязи. В дарк-нете появляется все больше баз данных, содержащих персональные данные граждан. Алексей Плешков рекомендовал использовать для удаленной только корпоративные устройства с СЗИ, организовать терминальный доступ, защиту каналов и сессий, внедрить мандатную модель, использовать резервирование каналов связи и наладить мониторинг за действиями сотрудников 24*7, использовать двухфакторную аутентификации и создавать официальные каналы информирования работников.

AntiCOVID решения

Роман Гоц, директор департамента больших данных и безопасности Atos, предложил пакет решений компании, ориентированных на обеспечение физической безопасности людей в условиях пандемии. Сегодня компании стремятся обеспечить бесконтактный контроль доступа, защитить сотрудников от вируса и при этом сохранить непрерывную работу бизнеса, а также минимизировать возможные штрафы за несоблюдение предписаний.

Atos предлагает решения для бесконтактного распознавания сотрудников видеокамерами и обеспечения доступа на рабочее место. Также система видеоаналитики может определить первый круг контактов заболевшего сотрудника и отправить этих людей на карантин, отследить скопления людей в общественных местах, контролировать ношение масок. Недавно в AntiCOVID-пакете решений Atos появилась еще одна функция — возможность не просто удаленно измерить температуру человека, но и моментально распознать его и определить первый круг его контактов. Решения Atos поставляются в виде готового решения и интегрируются с имеющимися у заказчика системами видеонаблюдения.

Сегодня службы безопасности компаний вынуждены оперативно решать совершенно новые для них задачи обеспечения физической безопасности сотрудников. Внедряемые технологии могут найдет себе применение и в будущем, уверен Роман Гоц, директор департамента больших данных и безопасности Atos.

CNews: С какими новыми вызовами столкнулись службы безопасности компаний?

Роман Гоц: В период эпидемии вопросы безопасности обостряются. В связи с ухудшающейся экономической обстановкой возрастает количество мошеннических действий и преступлений. Кроме того, необходимо максимально задержать распространение вируса, обеспечив бесконтактный доступ и наличие средств индивидуальной защиты. Залог непрерывности бизнеса – это здоровье и безопасность сотрудников.

Поделиться

Поделиться