Никому нельзя верить. Преимущества тактики ZeroTrust в корпоративных сетях

С началом эры облаков, BYOD («несите свои девайсы») и интернета вещей понятие защитного периметра изменялось, расплывалось, теряло вес с каждым днем, пока не стало окончательно ясно — мины и колючую проволоку устанавливать некуда, а у ИТ-отдела прибавилось головной боли.

К внешней границе корпоративных сетей подключаются все, кому не лень: пользователи, устройства, в то время как сотрудникам компании необходим доступ во внешние сети или возможность работать из дома. Последний пункт этой весной стал наиболее актуален. Граница сети обладает огромным потенциалом для развития бизнеса: здесь можно анализировать данные в режиме реального времени, улучшать качество обслуживания пользователей и находить новые источники прибыли. При этом мир вокруг сетей не стал безопаснее. Даже наоборот. Киберпреступность становится всё более изощренной. Американская исследовательская компания Cybersecurity Ventures в ежегодном отчете по безопасности за 2019 год упомянула своё же недавнее предсказание: к 2021 г. киберпреступность нанесет миру ущерб в 6 триллионов долларов. Даже коронавирус не сумел вытянуть из экономики столько средств, хотя США уже потратили на ликвидацию последствий около 3 триллионов долларов и готовятся добавить к этой сумме ещё один триллион.

Помимо прямого ущерба от действий цифровой преступности есть и косвенный — это все те траты, которые компании вынуждены совершать для обеспечения своей защиты. Так, согласно прогнозам основателя упомянутой выше компании, Стива Моргана (Steve Morgan), к 2027 г. одни только глобальные расходы на обучение сотрудников по вопросам безопасности достигнут 10 миллиардов долларов.

Битва технологий

Кибермошенники — самая быстрорастущая преступность в США, которая увеличивается не только в числе. Они наращивают сложность своих методов, например, создавая зловредное ПО с элементами искусственного интеллекта, способное причинить беспрецедентный вред как частным, так и государственным предприятиям, а заодно заставить компании ещё больше увеличить расходы на ИТ-безопасность, ведь никто не хочет терять миллион долларов. Именно столько, согласно отчету за 2018-2019 гг. израильской компании Radware, в среднем стоит бизнесу успешная кибератака. «Всего за один год первоначальные затраты, связанные с кибератаками, выросли на 52% и составили 1,1 миллиона долларов», — сообщается в отчете. Там же упоминается, что хакеры находят новые тактики для разрушения сетей и центров обработки данных и, в основном, нападают на бизнес для вымогательства. Однако треть опрошенных компаний, которые пострадали от атак, сообщили исследователям, что не поняли, какой мотив у нападающих был в их случае. Взломщики тренируются «на кошках»?

Количества атак растёт, а если вспомнить, что внедрение IoT, Wi-Fi 6 и 5G обещает взрывной рост числа сетевых подключений, то можно представить, какое количество устройств придется защищать корпорациям. Степень сложности защиты бизнеса должна, как минимум, расти пропорционально, если не опережать действия мошенников. И раз уж последние используют ИИ, то компаниям тоже придется это делать. Многие корпорации уже поняли это. В том же опросе от Radware 86% опрошенных сообщило, что за последние 12 месяцев на их предприятии освоили методы машинного обучения и решения, связанные с искусственным интеллектом, при этом для половины респондентов мотивацией стала именно угроза ИБ компании: они хотели более быстро реагировать на кибератаки.

Пограничный контроль

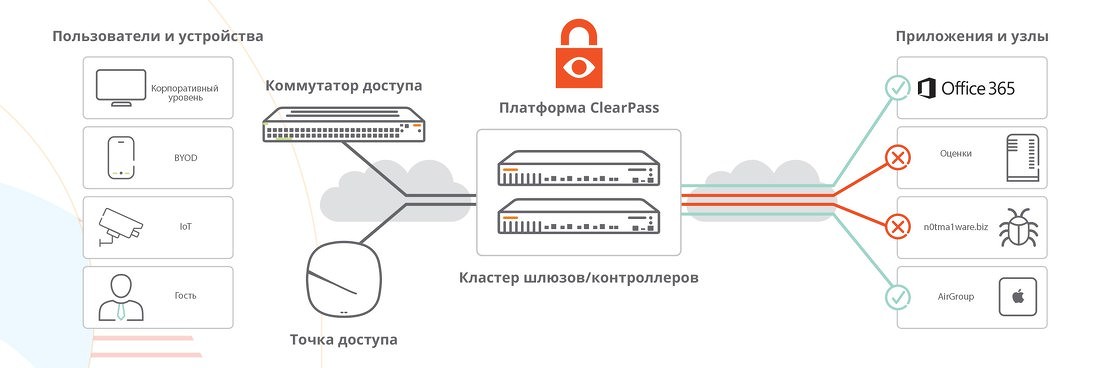

Обработка всех данных на границе корпоративной сети — итак не самое легкое занятие для ИТ-отдела. Если же учитывать проблемы с безопасностью, то становится понятно, почему в самом начале мы вспомнили про головную боль. Стандартные подходы, которые хорошо работали на прежнюю защиту периметра, больше не годятся. А вот принцип «нулевого доверия» на границах сети может стать ответом на вызов времени. Больше нет доверенных пользователей или устройств. Все сегменты сети и подключающиеся к ней по умолчанию записываются в небезопасные.

Прежде, чем доступ будет разрешен, все устройства или пользователи должны быть распознаны и определены по принципу «либо да, либо нет». Но даже после того, как вход был разрешен, свобода действий остается весьма ограничена. Даются только те разрешения, которые необходимы для выполнения конкретных задач или целей, с которыми пришел участник сети. Пользователь ограничен работой только в определенных приложениях, при этом обмен данными между ним и приложениями зашифрован.

Разделение как принцип безопасности

Именно на таких принципах построена новая автоматизированная облачная платформа Aruba ESP от компании Hewlett Packard Enterprise, которая была представлена в июне этого года. Система служит для поиска, обнаружения и даже предсказания проблем на переднем крае корпоративной сети. Она осуществляет непрерывный мониторинг в режиме реального времени, определяет устройства, назначает профили, контролирует доступы, а если происходит инцидент — отвечает на атаки.

Принцип «нулевого доверия»

Такой эффективный метод обеспечения безопасности, как микросегментация на программном уровне, делит каждую группу внутри сети на сегменты любой величины, отделяя приложения, пользователей, серверы и сервисы, чтобы не допустить массового заражения, когда один уязвимый девайс удаленного пользователя становится источником проблем и лазейкой ко всей корпорации в целом. Все сегменты взаимодействуют между собой по принципу «нулевого доверия». Любой подозрительный процесс внутри отслеживается. Корпоративная сеть перестает быть, как раньше, слабой изнутри, но сильной снаружи. Теперь каждая микроячейка внутри находится под контролем, и «зловредам» будет проблематично покинуть ее, чтобы начать движение внутри сети. Система обнаружения и предупреждения вторжений проверяет входящие и исходящие данные, передаваемые сегментами.

Платформа Aruba ESP на основе модели нулевого доверия включает принципы микросегментации для ограничения доступа, полной видимости сети и функции непрерывного мониторинга сетевого поведения и реагирования на его изменение. Благодаря использованию унифицированных средств контроля для кампусных сетей и сетей филиалов, а также отдельных удаленных сотрудников, можно улучшить даже традиционные решения VPN, что особенно актуально сегодня в условиях пандемии.

С распространением технологии интернета вещей сложно реализовать базовые принципы надлежащей сетевой безопасности. По возможности все устройства и пользователи должны быть идентифицированы и пройти надлежащую аутентификацию перед получением доступа к сети. При этом должен действовать принцип минимальных привилегий: пользователи и устройства получают доступ только в том объеме, который необходим для выполнения важных для организации задач. Кроме того, обмен данными между пользователем и приложением зашифрован.

Без достаточного уровня видимости затруднительно применять средства контроля, необходимые для реализации на практике модели нулевого доверия. Ключевое значение имеют автоматизация, машинное обучение с использованием ИИ и быстрое определение типа устройства. В решении Aruba ClearPass Device Insight используется сочетание технологий активного и пассивного определения типа сетевого устройства и его профилирования. Это позволяет установить профиль любого устройства, уже находящегося в сети или только подключающегося к ней. Такими устройствами, например, могут быть обычные ноутбуки и планшеты. В отличие от традиционных технологий, ClearPass Device Insight позволяет профилировать разнообразные устройства интернета вещей, которые подключаются к современным сетям.

Принцип минимальных привилегий и микросегментирования

Смена места компонентов сети может повлиять на степень безопасности. Присвоение профилей защищает виртуальные машины при миграции, тогда все настройки безопасности остаются при них. Назначенные профили работают. При этом платформа обеспечивает полную видимость устройств, что вовсе нетривиально в том случае, когда к сети их подключено тысячи. Для конечных точек сети используются наилучший из возможных метод аутентификации (т. е. 802.1X и многофакторная аутентификация для пользовательских устройств), а также сетевая политика, разрешающая доступ пользователя или устройства только к необходимым ресурсам.

Решение Aruba ClearPass Policy Manager позволяет создавать политики доступа на основе ролей. Отдел ИТ-безопасности может создать роль с правами доступа один раз, а затем использовать ее в любой точке сети — проводной или беспроводной, на уровне здания или филиала. После определения профиля устройства оно автоматически получает права доступа и подключается в собственный сегмент с помощью решения Aruba Dynamic Segmentation. За ограничение отвечает Aruba Policy Enforcement Firewall (PEF) — полнофункциональный сетевой экран, встроенный в сетевую инфраструктуру Aruba. Инфраструктура Aruba также поддерживает самые безопасные протоколы шифрования, например WPA3 для подключения по беспроводной локальной сети.

Ключевую роль в этом процессе играет автоматизация и искусственный интеллект, помогающий быстро определять, какое устройство подключено. После того, как профиль устройства определен, оно автоматически получает доступ в собственный сегмент с помощью Aruba Dynamic Segmentation. Права доступа можно изменять в режиме реального времени по сигналам, которые поступают от сетевых экранов нового поколения (NGFW).

Решение ClearPass Policy Manager также включает набор средств аутентификации, позволяющий использовать многофакторную аутентификацию и принудительную повторную аутентификацию для ключевых ресурсов сети. В экосистеме ClearPass можно легко реализовать и другие принципы модели нулевого доверия, связанные с обработкой контекстной информации и телеметрических данных, необходимых для обеспечения безопасности. Платформу ClearPass можно интегрировать с решением для защиты безопасности конечных устройств, которое позволит учитывать их состояние для управления сетевой политикой. Политику можно изменять в зависимости от типа устройства, местоположения пользователя и других контекстных данных.

Постоянный мониторинг сетевого поведения пользователей и компонентов сети позволяет наиболее эффективно использовать политики ролевого доступа, микросегментирование и модель нулевого доверия. Инструменты платформы повышают общую безопасность сети. При этом платформа полностью интегрируется с уже имеющимися у компаниями системами безопасности.

Защита от угроз с помощью IDS/IPS

Защитные возможности Aruba эффективны против различных угроз, включая фишинговые атаки, DoS-атаки и участившиеся атаки вирусов-вымогателей. Шлюзы Aruba 9000 SD-WAN в сочетании с системой Aruba Central, ClearPass Policy Manager и Policy Enforcement Firewall позволяют реализовать систему обнаружения и предотвращения вторжений (IDS/IPS) на основе пользовательских данных. Cистема IDS/IPS проверяет передаваемые пользователями данные с помощью сигнатур и шаблонов. Проверяются входящие и исходящие данные внутри центрального сегмента, а также передаваемые между центральным сегментом и сетью филиала. Инновационная система управления средствами безопасности Aruba Central обеспечивает ИТ- отделы полной видимостью, многомерными метриками угроз, корреляционными и аналитическими данными и средствами управления в чрезвычайных ситуациях. Сигналы о происшествиях отправляются в системы SIEM и ClearPass для исправления ситуации.

«Мы разработали платформу Aruba ESP, чтобы помочь клиентам использовать новые возможности сетевой инфраструктуры, — рассказывают представители компании Hewlett Packard Enterprise Development LP — Это первая сетевая платформа в отрасли, основанная на искусственном интеллекте, которая обеспечивает безопасность на границе сети, а также унифицирует и автоматизирует сетевые подключения. Сейчас доступны более 150 вариантов интеграции с лучшими системами безопасности, включая системы обработки событий безопасности и автоматического реагирования (SOAR). Решение ClearPass Policy Manager может динамически управлять доступом в зависимости от данных телеметрии угроз».

Поделиться

Поделиться