Призванные уменьшить капитальные расходы компаний на развитие собственной инфраструктуры, знаменитые своей эластичностью, при которой пользователь платит только за то, что использует, облачные технологии до сих пор не используются во многих отечественных компаниях. По мнению аналитиков, около 60% отечественных компаний готовы перенести в облака свои бизнес-процессы. Их внедрение тормозят только соображения безопасности.

Прогноз роста рынка облачных технологий в РФ на 2015 г.

Источник: IBS, 2012

Облако – это своеобразная «сокровищница данных», считает Владимир Удалов, руководитель направления корпоративных продуктов в странах развивающихся рынков в «Лаборатории Касперского». «Как правило, на одном облачном сервисе хранятся данные не одной и даже не нескольких, а десятков или сотен компаний, что делает их «лакомым куском» для злоумышленников, – рассказывает эксперт. – К тому же, как любая другая информационная система, созданная человеком, облачные сервисы содержат в себе потенциальные уязвимости, которые могут быть использованы вирусописателями. Это также привлекает киберпреступников к облачным средам».

| Риски | Пути нивелирования риска | |

|---|---|---|

| Выделенный сервер | Трудно управлять чрезмерно большим количеством решений безопасности; Более высокие капитальные затраты на аппаратное обеспечение могут привести к сокращению бюджета, выделенного на сферу безопасности | Целостный подход к контролю контента; Интегрированные решения безопасности могут снизить число инцидентов ИБ на 73%; Единая панель управления для физических, виртуальных и облачных серверов |

| Виртуальный сервер | Неоднозначный уровень доверия к виртуальным машинам; Соблюдение требований совместимости в виртуальных средах; Коммуникационные мертвые зоны, а также атаки в пределах виртуальной среды; Снижение производительности системы при использовании традиционных способов защиты – может быть потеряно до 90% производительности | Применение решений комплексной безопасности, разработанных специально для виртуальных машин; Обеспечение многоуровневой скоординированной защиты с одной панели управления; Применение антивирусных программ, управляемых без агента, а также использование проактивных технологий защиты для сохранения плотности виртуальных машин; Интеграция платформы управления виртуализацией |

| VDI (Инфраструктура виртуальных ПК) | Снижение производительности при использовании способов защиты, разработанных для ПК; Устаревшие способы защиты на возобновляемых или клонированных экземплярах инфраструктуры виртуальных ПК (VDI); Не развернутая безопасность хоста; Случаи использования отдельных VDI с выделенными и общими экземплярами VDI | Использование антивирусных программ с функцией гипервизор, управляемых без агента, а также оптимизированное сканирование; Сохраняющиеся коэффициенты консолидации; Обеспечение многоуровневой скоординированной защиты; Интеграция платформы VDI |

| Частное облако | Ослабленный периметр; Проблемы управления и герметичности пула ресурсов; Высокие риски утечки данных в связи с повышенной доступностью; Мобильность данных и информации, удаленной не до конца | Система безопасности виртуальной машины с функцией самозащиты; Обеспечение многоуровневой скоординированной защиты; Защита и шифрование данных; Видимость, отчетность и контроль системы |

| Гибридное облако | Большое пространство для атак; Проблемы с идентификацией и управлением доступом; Проблемы сохранения конфиденциальности данных при перемещении в публичное облако | Система безопасности виртуальной машины с функцией самозащиты; Обеспечение многоуровневой скоординированной защиты; Защита и шифрование данных; Безопасность, контролируемая самим бизнесом; Видимость, отчетность и контроль системы |

| Публичное облако | Общие, мультиарендные среды; Мобильность данных и остатков данных; Доступ к неизвестным и незашифрованным данным; Заметно ограниченный контроль | Система безопасности виртуальной машины с функцией самозащиты; Защита и шифрование данных; Безопасность, контролируемая самим бизнесом; Видимость, отчетность и контроль системы |

Что же волнует бизнес сегодня, помимо привычного, почти философского вопроса: а можно ли вообще защитить облако? Целый ряд вопросов беспокоит пользователей облаков, один из них – проблема доверия. Клиенты не видят совсем (либо видят лишь часть – это зависит от провайдера) того стека технологий, на котором стоит облако, на чем написано программное обеспечение и на каком оборудовании работает система.

Местоположение данных в конкретный момент времени также неясно, поскольку они могут передаваться из одного хранилища данных и сервера в другое. Архитектура облака предполагает, что данные разных клиентов могут храниться рядом. Если в системе присутствуют дыры в безопасности, то они могут облегчить злоумышленникам доступ к корпоративным данным в тех случаях, если злоумышленник — один из «соседей по облаку»: он может атаковать либо напрямую , либо их соседей, чтобы через них добраться до интересующих данных.

Прогноз темпов роста сегментов публичных сервисов SaaS, IaaS и PaaS в России к 2015 г., $млрд

Источник: IBS, 2012

Когда клиент решает удалить из облака данные, ему хочется быть уверенным, что информация была удалена полностью и не подлежит восстановлению, и что следующий пользователь облачного пространства не получит к ней доступа. Также клиенты нередко получают ограниченные сведения о том, как именно осуществляется контроль безопасности, ведь провайдеры часто неохотно делятся сведениями об используемых средствах защиты.

Когда квалификация важнее рисков

Человеческий фактор актуален и для своей системы, и для арендуемой. Но если в ошибках в собственной инфраструктуре приходится винить своих сотрудников, то «проколы» персонала провайдера находятся от клиента на расстоянии переговоров с техподдержкой, выдвижения и рассмотрения претензий и дальнейших разбирательств.

В то же время, для малого и среднего бизнеса переход на облачную инфраструктуру может решить ряд проблем, связанных с расходами на развитие, обслуживание содержание собственного сервиса. Комментирует Андрей Исаев, директор департамента продуктов для разработчиков компании ABBYY: «Чтобы достичь достаточного уровня безопасности и надежности сервиса, развернутого внутри компании без использования облака, компании необходимо иметь свою высокопрофессиональную ИТ-команду и хорошо отлаженные процессы управления ИТ-инфраструктурой и ее безопасностью, постоянно инвестировать в обучение персонала и мониторинг угроз, проводить регулярный независимый аудит, pen-тесты и т.п. Не у каждой компании есть такая возможность».

Разворачивая сервис в облаке известного провайдера, бизнес доверяет его крупной компании с поставленными процессами и квалифицированными специалистами. То есть риски, связанные с человеческим фактором, в такой ситуации, на взгляд Андрея Исаева, уменьшаются. «Ведь далеко не каждая компания может похвастаться возможностью найма специалистов такого уровня, каких нанимают специализированные провайдеры облачной инфраструктуры», – отмечает он.

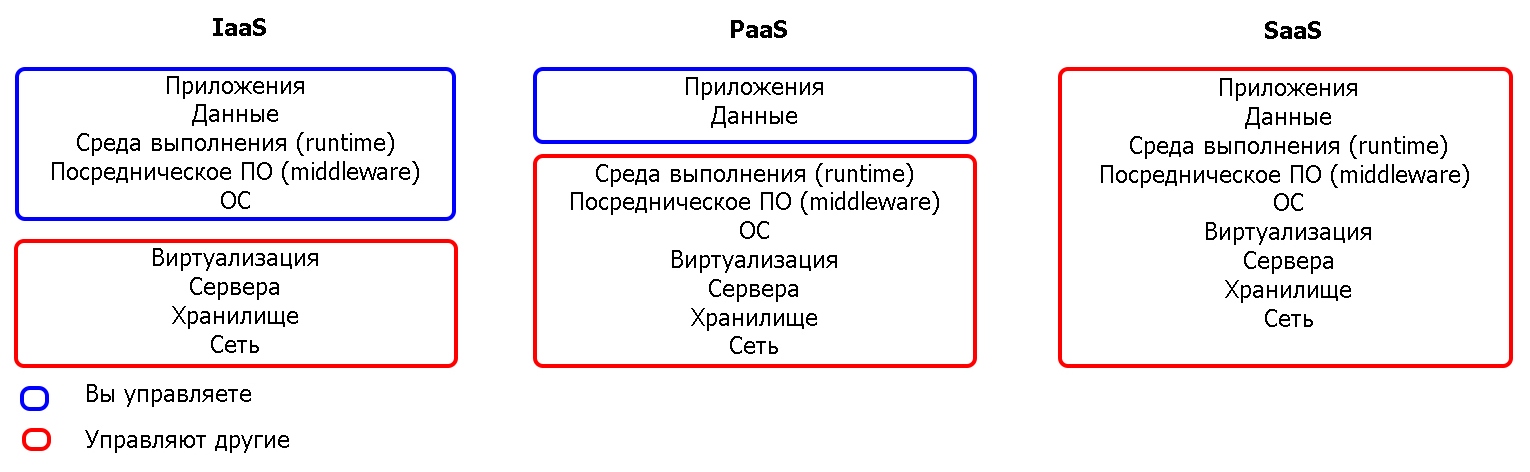

Распределение обязанностей

Источник: Dell, 2013

В то же время следует понимать, что безопасность облака не означает обеспечения безопасности внутри облака, считает Владимир Удалов. Клиент сам отвечает, к примеру, за распределение доступа к данным: «Компании необходимо установить внутренние политики, регламентирующие, кто из сотрудников имеет доступ к данным в облаке, или информацию какого уровня секретности можно хранить в облаке и т.д. В компании должны быть сформированы прозрачные правила: какие службы и сервисы будут работать из облака, а какие – на локальных ресурсах, какую именно информацию стоит размещать в облаках, а какую – необходимо хранить «у себя». Например, вряд ли стоит отдавать на откуп хостинг-провайдеру CRM-систему или архив бухгалтерских документов», – рекомендует он.

Вопросы юрисдикции

Многих пользователей волнует правовой аспект сотрудничества с облачным провайдером. Клиент арендует сервис у провайдера, который может располагаться в другой стране, и более того, его сервера также распределены по всему миру. В зависимости от региона хранения данных могут меняться законы, регулирующие требования по выдаче и/или шифрованию информации.

С подобной проблемой столкнулась в свое время компания ABBYY. С точки зрения безопасности, основное отличие между провайдерами заключается в юридическом аспекте. Облачные технологии являются одной из наиболее быстро развивающихся отраслей, и законодательство по вопросам передачи данных значительно отстает от технологий, что создает трудности для компаний. В частности, законодательство в области трансграничной передачи данных, работе с персональными данными и т.п. не очень актуально, довольно запутанно и значительно отличается в разных странах. Это может стать серьезной проблемой для ведения облачного бизнеса. «При выборе провайдера важно понять, с какими юридическими рисками может столкнуться компания и как провайдер намерен помогать своим клиентам в решении юридических вопросов», – делает акцент Андрей Исаев.

Сертификаты, стандарты и аудиты

Главным вопросом является сложность аудита и контроля систем информационной безопасности для клиента, считает Владимир Удалов. «Размещая свою информацию в публичном облачном сервисе, компания не имеет никакой возможности проверить уровень обеспечения безопасности. И даже если бы провайдеры облачных сервисов допускали своих клиентов к проведению аудита информационной безопасности своих серверов, далеко не у каждого клиента найдутся специалисты необходимой квалификации», – объясняет он.

Эксперты Cloud Security Agency, глобальной некоммерческой организации, считают, что для формирования доверия клиентов облачным провайдерам необходимо стать более открытыми. Этого можно достичь, благодаря независимому аудиту (по SSAE 16 или ISAE 3402), либо пройдя сертификацию по принятым стандартам (к примеру, ISO 27001). К примеру, стандартизация по FedRAMP (Федеральная программа управления рисками и авторизацией) даст облачным провайдерам доступ к госзаказам.

С мнением CSA согласен и Владимир Мамыкин, директор по информационной безопасности Microsoft в России. Как рассказал эксперт, требования к безопасности можно разделить на две категории: организационные и технические. Организационные требования, например ISO 27001, касаются управления безопасностью, и они не имеют прямого отношения к технологиям. Поэтому они могут быть применимы к любым технологиям, в том числе к облакам или к мобильным платформам. «Что касается технических требований, то их в явном виде в настоящее время к облачным технологиям не существует ни в одной стране. Активная разработка таких требований только идет. Как только они будут разработаны, мы предпримем все усилия, чтобы подтвердить соответствие наших продуктов этим требованиям», – пояснил Владимир Мамыкин.

Но даже простой самостоятельный анализ провайдером текущего состояния ИБ на предприятии позволит выявить имеющиеся недочеты. Результаты же можно будет использовать для подачи отчета в программу CSA Security, Trust &Assurance Registry (STAR). Приятным бонусом станет то, что открытость и прозрачность деятельности провайдера повышают лояльность клиентов.

Мобильные устройства в облаках

Мобильность и BYOD набирают популярность, но люди еще не осознали, что их домашний мобильник – такое же оконечное устройство, как и ПК на работе, с теми же требованиями к безопасности. Специалисты отмечают, что наличие защитного ПО в мобильном устройстве сейчас становится необходимым условием для безопасности пользователя в цифровом мире. «К сожалению, в наши дни поставщики приложений для популярных мобильных платформ не хотят «обременять пользователей» информацией о том, будут ли их данные шифроваться в процессе передачи или нет, – говорит Рик Фергюсон (Rik Ferguson), директор по исследованиям и корпоративным коммуникациям, Trend Micro. – При вводе своих данных на сайте даже через простой браузер смартфона вы почти никогда не знаете, насколько безопасен данный веб-ресурс. То же самое касается операционных систем. Неудивительно, что проблема безопасности мобильных пользователей приобрела сегодня такую остроту».

Если компания решает подключить к облаку мобильные устройства, существенных отличий от подключения к серверу прочих оконечных точек нет, считает Владимир Удалов. Но есть особенности, которые необходимо учесть. «Для управления мобильными устройствами иногда необходима конфиденциальная информация, которую не все компании согласны отдавать в облако, – рассказывает эксперт. – Это требует построения надежного, защищенного интерфейса между серверами компании и облачным решением, а также специальной организации обработки информации в облаке (как минимум гарантировать, что она в облаке не сохраняется)».

Поделиться

Поделиться