Взломанный ИБ-поставщик «Газпрома», «Русала» и «Сколково» нашел в атаке на себя «украинский след»

Компания SearchInform признала взлом хостинговой панели, где, кроме сайта, находился архив ее документов. Кроме того, компания признала компрометацию документов примерно 40 своих клиентов. Массированная атака на компьютеры SearchInform, по данным расследования, велась с украинских IP-адресов. Взломанная хакерской группировкой «Русское киберкомандование» (Russian Cyber Command) ИБ-компания SearchInform рассказала о ходе расследования инцидента и об обнаружении в нем «украинского следа».На более чем 200 из 300 компьютеров сотрудников компании была проведена массированная атака с украинских IP-адресов, сообщил в официальном комментарии замгендиректора компании Сергей Ожегов.

Напомним, что 12 марта 2014 г. в публичный доступ были выложены более 300 документов, приписываемых компании SearchInfrom, включая внутреннюю переписку, трекинг службы поддержки, контакты заказчиков, коммерческие договоры, счета-фактуры на оказание услуг и на покупку лицензий продуктов SearchInfrom, доверенности, протоколы собраний участников ООО, приказы по компаниям-контрагентам, справка о собственниках компании и пр.

В числе прочего, в общий доступ попали документы «Газпрома», «Русала», «Сколково», СУАЛа, интегратора «Лета» и др.

Ответственность за этот взлом и публикацию взяла на себя хакерская группировка «Русское киберкомандование» (Russian Cyber Command), получившая известность всего за несколько дней до этого, опубликовав около 1 тыс. документов «Рособронэкспорта», единственного в России госпредприятия по экспорту и импорту продукции, технологий и услуг военного и двойного назначения.

Атаку на SearchInform хакеры объяснили его гипотетической связью с ФСБ и утверждением, что под контролем продуктов SearchInform работают «основные российские инфраструктурные компании»: в частности, «Велес Капитал», «Русал», «Газпром», «Сухой», «Объединенная авиастроительная компания», корпорация «Иркут» и другие.

Гендиректор SearchInform Лев Матвеев в Facebook предположил, что SearchInform «начали ломать как поставшика решений и лидера рынка России» вместе с «рядом крупных структур, как частных, так и государственных», атакой на которые, включая сайт президента России были отмечены последние несколько дней.

В случае взлома и публикации документов SearchInfrom особое внимание привлек тот факт, что компания сама разрабатывает средства предотвращения утечек из корпоративных сетей организаций (DLP). Основной продукт SearchInfrom - «Контур информационной безопасности SearchInform», решение для защиты от утечек конфиденциальной информации и контроля информационных потоков.

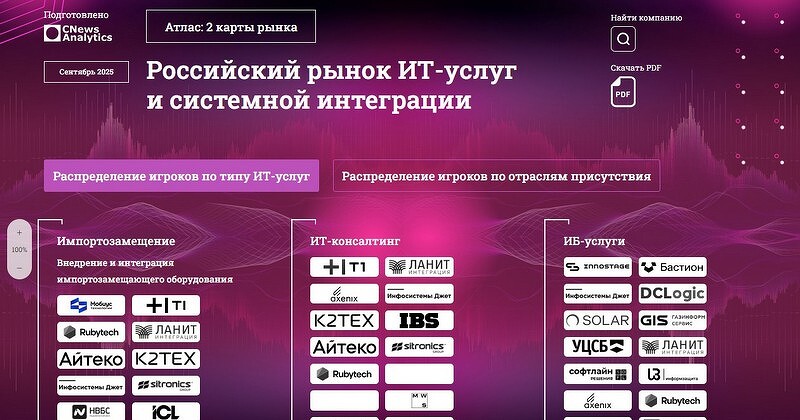

В рейтинге CNews Analytics: Крупнейшие компании России в сфере защиты информации 2013 SearchInfrom занимает 26 место с выручкой по направлению ИБ в 2012 г. 320 млн руб. По тем же данным, в компании на момент составления рейтинга трудилось 230 специалистов.

По результатам расследования замглавы SearchInform Сергей Ожегов заявил, что злоумышленники сумели получить доступ к хостинг-панели провайдера, у которого располагался сайт компании, а также архивные копии внутренней̆ системы компании с данными на начало 2013 г. (На момент написания этого материала сайт SearchInform хостился в США, однако, корпоративная почта, как и в день взлома, ходит через сервера белорусского провайдера «Белтелеком»).

SearchInform уверяет, что на сегодняшний̆ день взломанная «система не используется, а информация не является актуальной̆». Вся более поздняя информация хранится на собственном корпоративном хостинге с обязательной двухфакторной аутентификацией, заверяет Сергей Ожегов.

Согласно записи гендиректора SearchInform Льва Матвеева в Facebook, множественные попытки заражения корпоративных компьютеров происходили примерно в течение трех суток главным образом путем рассылки спама.

Официально компания говорит, что в результате атаки был скомпрометирован «один компьютер линейного менеджера». Вместе с ним оказалась скомпрометирована документация «по примерно 40 клиентам компании из 1200».

Днем 12 марта SearchInform сообщила об устранении нарушений в защите своей сети и о начале расследования инцидента. Однако, по утверждению известного ИБ-эксперта и популяризатора идей информационной безопасности Алексея Лукацкого, вечером 12 марта компания все еще находилась под контролем атакующих.

Это мнение эксперт высказал в своем блоге в Facebook, заявив, что в числе выложенных взломщиками документов можно было найти «заголовки почты от сегодня».

Представитель SearchInform Алексей Дрозд объяснил этот факт CNews тем, что утром 12 марта на одном ПК действительно еще присутствовал вирус. Тем же утром зараженная машина была отключена от Сети, но одно из утекших из нее писем от 12 марта было опубликовано в интернете.

По словам Дрозда, ни сеть, ни ее фрагменты не находились под контролем хакеров 12 марта, только «одна машина».

Коллеги SearchInform по отечественному DLP-рынку делиткатно прокомментировали инцидент в компании и итоги его расследования.

Так, аналитик Сергей Хайрук из Infowatch, воздерживаясь от комментария причин, методов и последствий атаки, заметил, что направленные атаки, наряду с внутренними злоумышленниками, стали наиболее частными причинами утечек данных. Наиболее «продвинутые» производители продуктов для предотвращения утечек в дополнение к функциональности защиты от внутреннего злоумышленника активно развивают технологии защиты от внешних угроз. «Не исключаю, что Searchinform сосредоточилась на решении первой части задачи, разработав отличный продукт для контроля деятельности сотрудников. При этом коллеги «забыли» об угрозе внешних атак, что и создало предпосылки для инцидента», - говорит аналитик.

«Странно, что даже документы средней конфиденциальности (у SearchInform - прим. CNews) лежат на обычном, как я понимаю, хостинге», - удивляется Александр Ковалев, директор по маркетингу Zecurion. - «Возможно, это произошло в процессе какого-то тестирования или случайно».

Отрадно, что компания серьезно подошла к расследованию и признала свою вину без всяких «но», заявил Александр Ковалев и выразил надежду, «что инцидент не повлияет на доверие к рынку DLP и лидирующую позицию SearchInform».

Поделиться

Поделиться