«Доктор Веб»: обзор вирусной активности в июле 2012 г.

Компания «Доктор Веб» опубликовала обзор вирусной активности за июль 2012 г. По данным компании, в отчетном месяце повысилось число заражений пользовательских компьютеров троянами-блокировщиками, одновременно было отмечено значительное снижение спам-трафика в результате прекращения деятельности одного из крупнейших ботнетов BackDoor.Blackenergy.

В конце месяца специалистами «Доктор Веб» был обнаружен кросс-платформенный троян BackDoor.DaVinci.1, способный работать как в ОС Microsoft Windows, так и в Mac OS X. Примечательно, что эта вредоносная программа использует руткит-технологии для скрытия своих процессов и файлов в Mac OS X, что само по себе можно назвать уникальным явлением, говорится в отчете компании.

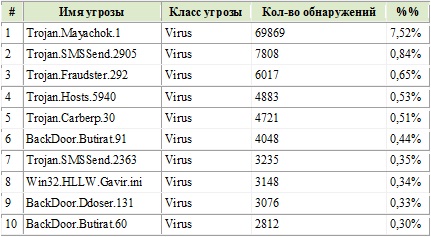

По данным статистики, собранной с использованием лечащей утилиты Dr.Web CureIt!, наиболее распространенной угрозой, встречающейся на компьютерах пользователей в июле, как и прежде, является Trojan.Mayachok.1. По сравнению с предыдущим месяцем число детектов этого трояна выросло на 18,5%. Основное предназначение данной вредоносной программы — блокирование на инфицированном компьютере доступа к некоторым сайтам с целью вынудить пользователя оформить услугу подписки с использованием мобильного телефона. По всей видимости, данная схема монетизации приносит злоумышленникам хороший доход, поскольку популярность этого трояна среди распространителей вредоносного ПО не снижается.

На втором месте по количеству обнаружений располагаются троянские программы семейства Trojan.SMSSend — их процент в сводной статистике также заметно вырос. А вот число детектов банковских троянов Trojan.Carberp различных версий, наоборот, снизилось на 36%. По-прежнему велико число обнаруживаемых на компьютерах пользователей программ-загрузчиков и вредоносных приложений семейства Trojan.Hosts.

Список угроз, наиболее часто выявляемых утилитой Dr.Web CureIt! на компьютерах пользователей в июле 2012 г.

В связи с прекращением деятельности одного из крупнейших ботнетов, ориентированных на рассылку спама — BackDoor.Blackenergy, объем спам-трафика в июле сократился. Среди угроз, выявленных антивирусным ПО Dr.Web в почтовых сообщениях, лидирует BackDoor.Andromeda.22, на втором месте в данном списке следует Trojan.Oficla.zip, на третьем — Trojan.Necurs.21. Довольно часто в почтовом трафике встречаются трояны-загрузчики, а также вредоносные программы семейств Trojan.Winlock (примерно 0,7% от объема всего вредоносного почтового трафика). Напротив, из статистики по почтовым серверам практически исчезли трояны семейства Trojan.AVKill, которые еще месяц назад распространялись очень активно.

В целом июльская двадцатка вредоносных программ, обнаруженных в почтовом трафике, выглядит следующим образом:

- BackDoor.Andromeda.22 — 1,52%

- Trojan.Oficla.zip — 1,35%

- Trojan.Necurs.21 — 1,32%

- Win32.HLLW.Siggen.2984 — 1,29%

- Win32.HLLW.Siggen.3956 — 1,16%

- Trojan.DownLoader6.29048 — 1,02%

- Trojan.DownLoader6.28761 — 1,02%

- Trojan.DownLoader6.25839 — 0,99%

- Exploit.CVE2010-3333.4 — 0,96%

- Trojan.Swizzor.17774 — 0,92%

- Trojan.DownLoader6.28840 — 0,86%

- Trojan.Packed.2503 — 0,79%

- Win32.HLLW.Siggen.3616 — 0,73%

- Trojan.KillProc.17345 — 0,56%

- Win32.HLLM.MyDoom.33808 — 0,56%

- Win32.HLLM.MyDoom.54464 — 0,56%

- Trojan.Winlock.6426 — 0,46%

- SCRIPT.Virus — 0,40%

- Win32.HLLM.Netsky.35328 — 0,36%

- Trojan.Fakealert.32747 — 0,36%

Тем временем, численность бот-сети BackDoor.Flashback.39, поразившей в апреле 2012 г. более 800 тыс. компьютеров, работающих под управлением Mac OS X, продолжает уверенно сокращаться. Так, если на начало июля в этой сети активно действовало (по уточненным данным) порядка 200 тыс. ботов, то к концу месяца общее количество инфицированных «маков» снизилось до 148,5 тыс., сообщили в «Доктор Веб».

Вместе с тем, продолжается рост бот-сети Win32.Rmnet.12, в июне 2012 г. преодолевшей отметку в 3 млн инфицированных компьютеров. За минувший с этого момента месяц численность ботнета Win32.Rmnet.12 выросла еще на 481,8 тыс. инфицированных машин, и общее количество зараженных узлов превысило 3,7 млн.

Схожая ситуация наблюдается в отношении бот-сети Win32.Rmnet.16 — ее численность также растет, правда, не столь быстрыми темпами: за минувший месяц количество инфицированных этим вирусом компьютеров увеличилось примерно на 50 тыс. и составило 154,8 тыс. В целом рост бот-сети происходит неравномерно, ежесуточно к ней подключается от 650 до 2,5 тыс. зараженных машин.

В начале месяца «Доктор Веб» сообщала также о росте узкопрофильной бот-сети BackDoor.Dande, ориентированной на рынок фармацевтических компаний. На начало июля 2012 г. численность ботнета составляла 2857 рабочих станций, причем 2788 (98,5%) из них расположено на территории России, остальные располагаются в других государствах. По данным на конец июля, численность этого ботнета практически не изменилась: динамика прироста этой сети в настоящее время колеблется в районе нулевой отметки, сообщили в компании.

В течение месяца специалистами «Доктор Веб» было зафиксировано появление целого ряда новых вредоносных программ для мобильной платформы Android. Так, в первой половине июля было выявлено несколько вредоносных приложений, распространявшихся с официального сайта Google Play. Согласно общедоступной статистике, эти программы были загружены пользователями мобильных устройств более 18 тыс. раз.

Примечательной вредоносной программой для мобильной платформы Android, добавленной в вирусные базы в июле, стал троян Android.MMarketPay.origin. Главная цель этой вредоносной программы — бесконтрольное приобретение платных приложений в электронном магазине оператора China Mobile. Троян выполняет все действия автоматически, перехватывая необходимые проверочные коды и подтверждая совершение покупок. Android.MMarketPay.origin распространяется в модифицированных злоумышленниками Android-программах, которые доступны для загрузки на различных китайских форумах и в каталогах приложений.

Также в базы было добавлено потенциально опасное приложение Find and Call (Program.Fidall.origin.1), распространявшееся с официального сайта Google Play (существует также реализация данной вредоносной программы для iOS —IPhoneOS.Fidall.1, которую пользователи могли загрузить с Apple Store). Find and Call позиционируется разработчиками как средство для общения. После запуска программа предлагает пройти авторизацию, для чего пользователю необходимо ввести адрес электронной почты. Если владелец мобильного устройства соглашался это сделать, Find and Call собирает информацию о контактах из телефонной книги и загружает ее на удаленный сервер. По полученным контактам сервер осуществляет рассылку сообщений с предложением установить себе версию приложения, причем в качестве отправителя значится тот же пользователь, который изначально выполнил установку.

В последних числах месяца было зафиксировано появление трояна Android.MailSteal.1, предназначенного для кражи адресов электронной почты, находящихся в книге контактов мобильного устройства. Несмотря на то, что целью злоумышленников главным образом являются японские пользователи, нельзя исключать возможности появления в будущем подобных схем и для других стран, считают в «Доктор Веб».

Помимо этого, в июле в вирусные базы были добавлены сигнатуры нескольких новых модификаций троянов семейства Android.Gongfu и Android.SmsSend.

В отчетном месяце обширная категория банковских троянов пополнилась новым представителем — BackDoor.Bebloh.17. Приложение распространяется в виде вложения в сообщения массовых почтовых рассылок, отправляемых в том числе якобы от имени компании DHL, и представляет угрозу для пользователей систем дистанционного банковского обслуживания (ДБО), поскольку позволяет злоумышленникам красть конфиденциальную информацию путем перехвата заполняемых в браузере форм и встраивания в страницы сайтов некоторых банков.

Поделиться

Поделиться