Менеджмент информационной безопасности: принципы, задачи и перспективы развития

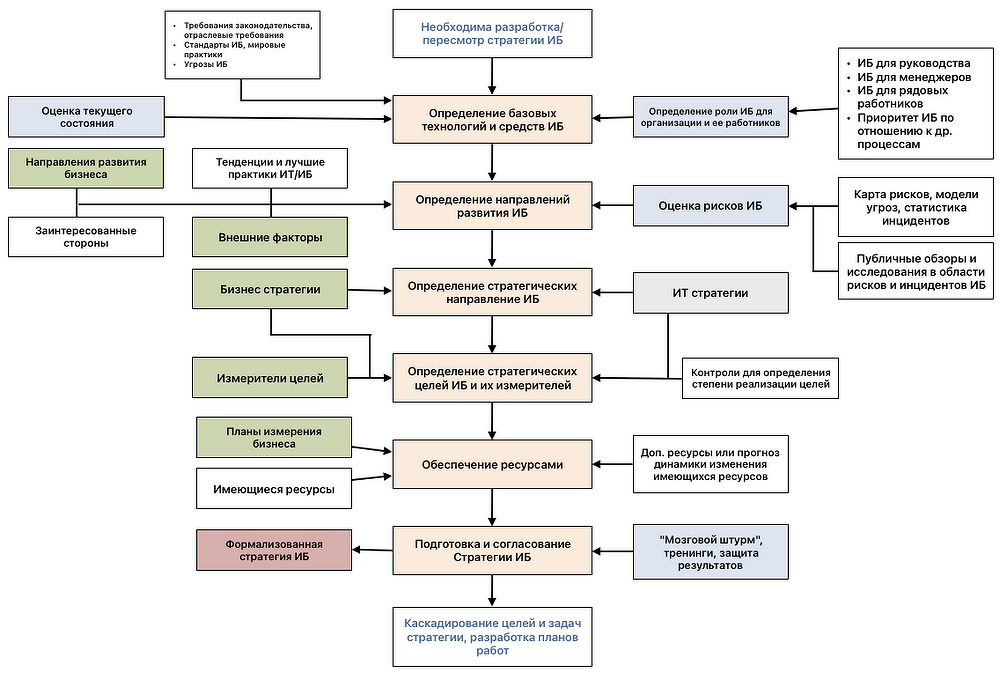

Автор статьи — Сергей Белячков, начальник отдела Центра кибербезопасности платформы АО «Сбербанк-Технологии» — рассматривает современные аспекты управления информационной безопасностью (ИБ) в организациях. Материал предоставляет обзор принципов и задач менеджмента ИБ, включая идентификацию угроз, оценку рисков, разработку политик ИБ и обеспечение их выполнения. Статья также рассматривает перспективы развития менеджмента ИБ, особенно в контексте быстрого развития технологий и изменяющихся киберугроз.

ИТ-отделы центральных офисов крупных компаний в значительной степени опираются на оборудование и специализированные ИТ-приложения, доступные им в их центральном офисе. ИТ-безопасность рабочих станций, приложений специалистов и инфраструктуры, как правило, должна обеспечиваться посредством организационных мер и использования собственных технических систем защиты или систем защиты внешних поставщиков услуг. Индивидуальное проектирование ИТ обычно также приводит к индивидуальным техническим мерам защиты и конкретным продуктам для обеспечения ИТ-безопасности.

Комплексный анализ рисков для каждой ИТ-системы является ключевым элементом стратегии безопасности. Этот подход включает проведение тщательного анализа рисков для каждой ИТ-системы с целью разработки специализированных мер безопасности. Он эффективен и уместен, но требует значительных временных и ресурсных вложений. Основная стратегия защиты предполагает идентификацию общих угроз для всех ИТ-систем, не учитывая индивидуальные требования к защите. В этом контексте уже реализованы ключевые меры безопасности, включая кадровые и организационно-технические аспекты. Этот подход позволяет экономить ресурсы, но может привести к недостаточной защите некоторых ИТ-систем. Вначале определяются защитные потребности каждой ИТ-системы. Системы с низкими или средними требованиями к защите получают базовые меры защиты. Системы с высокими или очень высокими требованиями к защите подвергаются детальному анализу рисков для принятия индивидуализированных мер безопасности. Эта стратегия гарантирует эффективную и адекватную защиту систем с высокими требованиями к безопасности, тогда как базовые меры защиты могут быть реализованы сравнительно быстро.

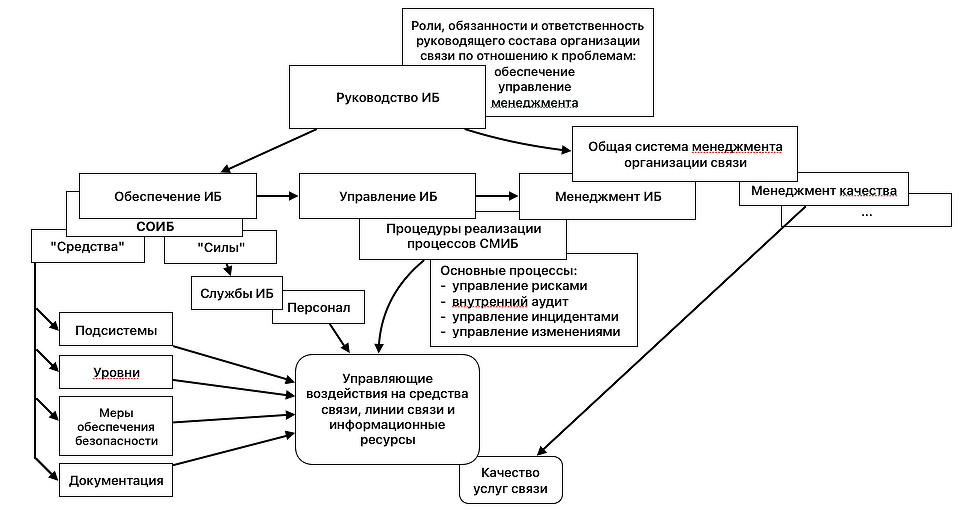

Эффективная внутренняя отчетность по ИТ-безопасности имеет большое значение, поскольку в обязанности руководства входит создание, контроль и мониторинг систематического процесса управления ИТ-безопасностью. Руководству должна постоянно предоставляться критически важная информация, включая требования безопасности, обусловленные юридическими или договорными обязательствами, совокупные данные безопасности, текущие риски безопасности, а также любые произошедшие уязвимости или инциденты безопасности. Внутренняя отчетность должна сообщать как о конкретных инцидентах, таких как инциденты безопасности и чрезвычайные ситуации, так и о регулярных отчетах с агрегированными данными для руководства. Это позволяет руководству выявлять, оценивать и исправлять ошибки и уязвимости, а также оптимизировать стратегию ИТ-безопасности и связанные с ней концепции и меры.

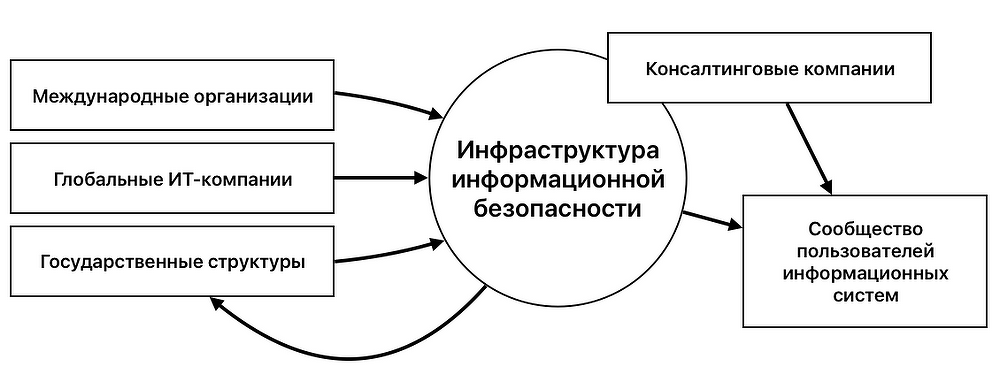

Основываясь на научных работах экспертов в области информационной безопасности, таких как Джеймс Хофман, Ричард Меркури и Рон Флиппек, было выявлено, что в крупных организациях, где безопасность ИТ-операций имеет первостепенное значение, отдельные, нескоординированные меры безопасности оказываются недостаточными как для эффективной защиты, так и для демонстрации уровня безопасности перед клиентами и законодательными органами. Поэтому необходим структурированный подход с четкими процессами и их документацией. Стандартизированные процедуры облегчают такой подход и позволяют сравнивать и оценивать усилия различных организаций. Широко используемыми стандартами для создания системы управления информационной безопасностью (СУИБ) в организациях являются стандарт NIST SP 800-53 и базовая защита Федерального управления по защите информации (FIPS).

Настройка и эксплуатация такой системы управления трудоемка и сложна, поэтому желательна поддержка со стороны специализированных программных комплексов. В этой статье представлен обзор подходящих программных систем и классифицированы решения, доступные на рынке. Помимо специального программного обеспечения для поддержки работы СМИБ на основе стандарта, также доступны мультистандартные системы, некоторые из которых поддерживают общие стандарты, выходящие за рамки ИТ-безопасности, такие как ITIL или COBIT. Функционирование СМИБ также можно рассматривать как часть стратегии управления, управления рисками и соблюдения требований (GRC), ориентированной на ИТ или всей компании. В этом контексте интегрированные системы программного обеспечения GRC также могут оказать поддержку. Результаты данного исследования показывают, что многие компании пока не используют программную поддержку управления информационной безопасностью.

Поскольку каждая система имеет свои преимущества, заинтересованные компании должны выбрать из множества программных систем СМИБ ту, которая подходит для их индивидуального применения. Исследование предлагает передовую модель процесса и рекомендации к действию по выбору и внедрению программной системы СМИБ и, таким образом, облегчает начало работы с темой СМИБ/GRC. Сегодня собственная ИТ-инфраструктура имеет первостепенное значение практически для всех организаций и компаний, даже за пределами ИТ-сектора. Почти все бизнес-процессы в организациях поддерживаются информационными технологиями, включая основные процессы, такие как производство, закупки и распределение, а также вспомогательные процессы, такие как управление рабочим временем и расчет заработной платы. Кроме того, почти в каждой организации конфиденциальная информация, такая как данные сотрудников или секретные планы строительства, управляются с помощью ИТ-систем. Обеспечение безопасности и надежности ИТ-операций требуется многочисленными нормативными актами и законами, особенно в отраслях с высокой степенью сетевой организации.

Для предотвращения нежелательной утечки критически важной для бизнеса информации необходимы не только конкретные технические меры, но и важно учитывать весь комплекс технических, организационных, физических, процедурных и кадровых мер и последовательно и целостно их реализовывать. Чтобы учесть многочисленные аспекты комплексной защиты деловой информации, а также эффективно и результативно управлять деятельностью по поддержанию информационной безопасности организации, рекомендуется поддержка программной системы управления информационной безопасностью (программной системы СМИБ). В этом исследовании представлен обзор разнообразия программных систем, доступных на рынке для поддержки СМИБ, их классификация и поддержка компаний в выборе и внедрении подходящего инструмента для управления информационной безопасностью (ISM) посредством модели процесса передовой практики и рекомендаций к действию.

Обсуждение

В принципе, процессы, связанные с уровнями действий GRC, не требуют какой-либо обязательной программной поддержки. Однако на практике реализация комплексной стратегии GRC и выполнение необходимых процессов часто бывает чрезвычайно сложной и трудоемкой, поэтому в этой области также существует потенциал для поддержки процессов GRC с использованием программных систем. Существует множество продуктов, направленных на поддержку аспектов GRC, таких как управление рисками через ИТ-системы. Кроме того, существуют интегрированные программные системы GRC, которые объединяют все три уровня действий GRC в одном продукте и расширяют их дополнительными соответствующими функциями. В отличие от программных систем СМИБ, когда речь идет о системах GRC, нет необходимости проводить различие между бумажными и программными системами. Когда мы ниже говорим о системах GRC, мы всегда имеем в виду программные системы.

Имеются принципиальные особенности программных продуктов, доступных в этой области. С одной стороны, рынок программных систем GRC чрезвычайно динамичен и быстро развивается. С другой стороны, четкой тенденции развития среди производителей нет. Некоторые поставщики пытаются предлагать системы GRC как готовое программное обеспечение с ограниченной настройкой, в то время как другие поставщики в первую очередь предлагают комплексные консультационные услуги и предоставляют платформу для создания индивидуальных решений с помощью своих систем GRC. Предлагаемые системы также различаются по направленности на конкретные области деятельности компании. По историческим причинам существует два разных подхода. Некоторые системы GRC ориентированы конкретно на GRC в ИТ-сфере компании и часто называются ИТ-системами GRC. Другие системы GRC ориентированы на усилия компании по GRC без особого внимания ИТ-отдела. Эти системы по-разному упоминаются в публикациях и поставщиками.

Общие термины здесь — это корпоративная система GRC (eGRC) или, в более общем смысле, информационная система GRC (GRC IS). Помимо преобладающего внимания к финансовому управлению компанией в области eGRC, возможны и другие области, такие как охрана окружающей среды, охрана труда или темы, тесно связанные с основной деятельностью компании, такие как производство или торговля. Хотя существует множество отраслевых продуктов, связанных с IT GRC, помимо Legal GRC, в юридическом секторе нет других систем, которые рекламируются как программные системы GRC с особым акцентом на отдельные части, сравнимые с сектором ИТ. Область систем eGRC на несколько лет опережает системы IT GRC. Область правовых систем GRC находится только в начале своего развития. Существует множество точек связи между GRC и СМИБ. С одной стороны, управление рисками безопасности, необходимое в рамках СМИБ, является частью управления ИТ-рисками. С другой стороны, политики, установленные в рамках СМИБ, можно рассматривать как правила управления. Для многих компаний меры ИТ-безопасности, такие как внедрение СМИБ, требуются по закону.

В этом смысле СМИБ можно рассматривать как меру соответствия в предметной области GRC. Системы IT GRC, доступные на рынке, обычно включают в себя все основные функции, особенно в области управления активами, конфигурацией и уязвимостями, которые необходимы для работы СМИБ или могут быть модернизированы путем приобретения модулей. Таким образом, внедрение СМИБ в рамках существующей системы GRC может обеспечить значительный синергетический эффект. Помимо меньших затрат на интеграцию, в таких случаях решение уже известно внутри компании, а также существующие доступы и интерфейсы или процессы доставки данных. Ситуация усложняется, когда нет системы IT GRC. Хотя создание системы GRC в рамках внедрения СМИБ в принципе возможно, на практике это сложно.

Различные обязанности и варианты финансирования могут затруднить внедрение функциональных возможностей СМИБ. Эта проблема усугубляется, если в рамках реализации СМИБ используется не только система IT GRC, но и система eGRC, поскольку необходимо также вовлекать другие стороны за пределами ИТ-подразделения. В смысле интегрированного GRC желательно использовать системы в масштабах всей компании, чтобы сократить усилия по сбору данных и улучшить доступность данных в среднесрочной перспективе.

Вывод

Менеджмент информационной безопасности является неотъемлемой частью современного бизнеса и организаций, а также имеет критическое значение для обеспечения защиты чувствительных данных и бизнес-процессов. В этом контексте существуют ряд принципов и задач, направленных на обеспечение эффективного и устойчивого менеджмента информационной безопасности.

Первый принцип — это комплексный подход. Эффективный менеджмент информационной безопасности требует системного и всеобъемлющего подхода к оценке, управлению и защите информации. Он включает в себя анализ рисков, разработку политик и процедур, обучение сотрудников и постоянное обновление технических средств защиты.

Второй принцип — это активное участие руководства. Руководство организации должно принимать активное участие в процессе обеспечения информационной безопасности. Оно должно определять приоритеты, выделять ресурсы и поддерживать политику безопасности.

Третий принцип — это непрерывность и адаптивность. Подход к информационной безопасности должен быть непрерывным и адаптивным. Угрозы постоянно изменяются, и системы безопасности должны быть способны реагировать на новые вызовы.

Четвертый принцип — это обучение и осведомленность.

Сотрудники организации должны быть обучены и информированы о правилах и процедурах безопасности. Это важное звено в обеспечении информационной безопасности.

Пятый принцип — это соблюдение законодательства и регулирования. Организации должны соблюдать соответствующее законодательство и нормативы в области информационной безопасности.

В заключение, менеджмент информационной безопасности играет ключевую роль в современном бизнесе. Принципы, задачи и перспективы развития этой области обеспечивают эффективную защиту информации и способствуют устойчивости организации в условиях постоянно меняющегося ландшафта угроз. Внимание к информационной безопасности становится все более важным фактором успеха и долгосрочной устойчивости организации.

Поделиться

Поделиться