«Украинские хакеры» атаковали ДНР и ЛНР

На Украине развернута хакерская кампания, нацеленная на представителей Донецкой и Луганской народных республик. Злоумышленники компрометируют системы путем рассылки писем с вредоносными вложениями. После попадания в систему вредоносное ПО отправляет файлы пользователя на командно-контрольный сервер.

Постоянная угроза повышенной сложности

Разработчик антивирусов Eset обнаружил ряд хакерских атак, направленных на представителей самопровозглашенных Донецкой и Луганской народных республик, а также украинских госслужащих, политиков и журналистов, пользующихся ПК под управлением Microsoft Windows. Атаки относятся к типу «постоянная угроза повышенной сложности» (Advance Persistent Threat — APT). И это как минимум третья кампания такого типа за последний год.

Содержание вредоносных писем

Вывод о целях кампании аналитики сделали в результате анализа электронных писем и прикрепленных к ним вредоносных файлов. Некоторые из файлов содержали в своем названии следующее: «Нацгвардейцы со шприцами сделали из донецкого мальчика мишень для ракет» и «Последнее обращение командира бригады «Призрак» Мозгового Алексея Борисовича к солдатам и офицерам ДНР и ЛНР». Типы вложений были различными — от исполняемых файлов до экранных заставок. В некоторых случаях к письмам прикреплялись вредоносные файлы Microsoft Office с якобы текстами законов для ДНР и ЛНР.

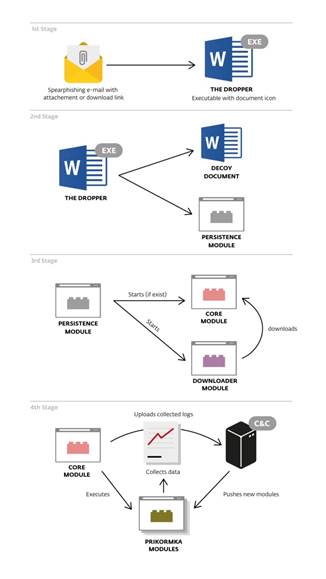

Действие вредоносного вложения

После открытия вредоносного вложения (дроппера) в систему попадает модуль выживания. При этом пользователь видит содержимое вложения, на которое он рассчитывал, как как оно тоже включено в дроппер. Далее модуль выживания загружает ядро и загрузчик, который уже затем служит для установки различных функциональных модулей.

В способности вредоносного ПО входит кража конфиденциальных данных с компьютеров жертв и их загрузка на командно-контрольный сервер. При этом оно обладает модульной структурой, которые позволяют в любое время модифицировать функциональность. В список основных модулей входят: дроппер, загрузчик, кейлоггер. Есть также модули, отвечающие скрытую работу вредоносного ПО, загрузку файлов пользователя на сервер злоумышленников.

Модули умеют красть файлы с расширениями .doc, .xls, .docx, .xlsx, .ppt, .pptx, .pps, .ppsx, .pdf, .rtf, .txt и .odt, перехватывать ввод с клавиатуры, делать скриншоты, записывать звук с микрофона, определять местоположение ПК, параметры операционной системы и др.

Источник атак

Аналитики дали новой кампании название «Прикормка», Выбранное название связано с одной из атак, которая отличается от остальных. Приманкой выступал прайс-лист прикормок для рыбалки на русском языке, запускающий загрузку вредоносного файла с похожим названием.

По оценкам аналитиков Eset, злоумышленники, стоящие за кампанией «Прикормка», действуют с территории Украины. «Собрать исчерпывающие доказательства об источнике любой АРТ-атаки крайне сложно. Но без них любые попытки назвать виновных будут носить спекулятивный характер. В случае с «Прикормкой» не исключена возможность инсценировки», — прокомментировал вирусный аналитик Eset Роберт Липовски, давая понять, что истинным источником атак может быть любое государство.

Поделиться

Поделиться