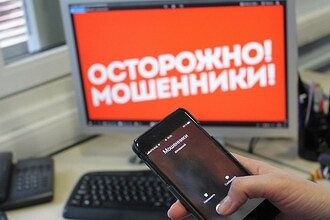

38 тысяч студентов выстроились в очередь за новыми паролями после хакерской атаки

Около 38 тыс. студентов стоят в Германии в очереди за новыми паролями после хакерской атаки на их университет. По немецким законам новые пароли нельзя просто разослать пользователям — за ними нужно прийти, имея при себе документы, удостоверяющие личность.

Очередь за паролями

Студенты Гисенского университета имени Юстуса Либиха в Германии стоят в огромной очереди за новыми паролями после атаки вредоносного ПО на информационные системы вуза. Всего очередь насчитывает около 38 тыс. человек, сообщает университет на своем сайте. Вуз расположен в городе Гисен земли Гессен.

Атака на университет имела место в этом месяце и привела к отказу большинства онлайн-сервисов на несколько дней. После этого в целях безопасности компьютерный центр вуза установил новые пароли для 38 тыс. почтовых аккаунтов, принадлежащих студентам и сотрудникам. Каждый пользователь должен сам получить новый пароль на руки, подтвердив личность документом — таковы требования немецкого законодательства.

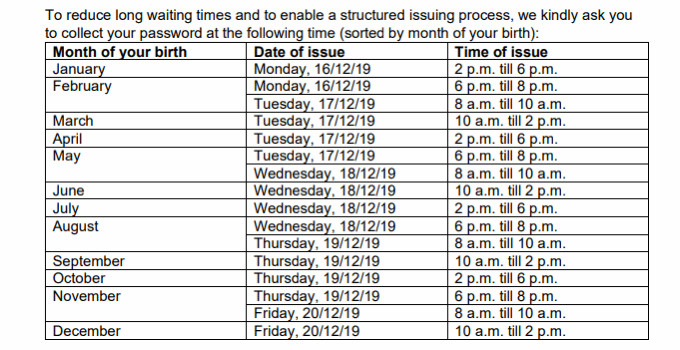

Разослать новые пароли пользователям по электронной почте запрещают правила Немецкой национальной научно-образовательной сети. Чтобы как-то упорядочить их выдачу, университет составил расписание, согласно которому студенты и преподаватели были поделены на группы в зависимости от месяца своего рождения. Каждой группе назначено свое временное окно, когда нужно прийти за паролем.

Меры безопасности

Вредоносное ПО поразило внутренние сети университета 8 декабря. В том числе затронуты оказались компьютеры, используемые преподавательским составом. Поэтому в дополнение к смена паролей вуз провел сканирование и зачистку этих устройств. Для этого сотрудникам были выданы специальные USB-флешки — такую флешку нужно вставить в компьютер, чтобы его зачистить. Всего университет уже успел выдать на руки около 1,2 тыс. флешек.

После первой зачистки антивирусная система университета была обновлена, что повысило ее шансы обнаружить вредоносное ПО, которое использовалось для атаки. В связи с этим вузу пришлось провести повторное общее сканирование. «Чистые» компьютеры получили зеленые стикеры, подтверждающие, что их можно снова подключить к сети. Компьютеры студентов сканироваться не будут, поскольку они используют в другую сеть — не ту, что преподаватели.

Другие крупные атаки

Это не единственная крупная атака за последнее время, которая имела далеко идущие последствия. Несколько дней назад власти Нового Орлеана были вынуждены объявить в городе чрезвычайное положение и остановить работу своих компьютеров и серверов в связи с хакерской атакой. Подозрительная активность в сетях была замечена ранним утром 13 декабря. Атака состояла из попыток фишинга и использования вирусов-вымогателей.

Новый Орлеан оказался неплохо подготовлен к атаке — никто из служащих не поддался на фишинг и не предоставил хакерам каких-либо данных. Кроме того, среди служащих до этого проводились специальные тренинги, как работать без интернета, что снизило ущерб от атаки. В числе прочих без интернета были готовы работать полиция, пожарные и различные экстренные службы. Камеры безопасности в городе тоже осуществляют запись независимо от сети, поэтому данные с них не пострадали.

У штата Луизиана, где расположен Новый Орлеан, уже есть опыт отражения атак программ-вымогателей. Из-за подобной атаки власти штата объявляли чрезвычайное положение в ноябре, и это был второй такой инцидент в этом же штате за последние полгода. Кроме того, в 2018 г. от атаки вымогательской программы SamSam пострадала Атланта, а уже в 2019 г. Балтимор стал жертвой аналогичного ПО под названием RobbinHood.

Поделиться

Поделиться