Через «дырку» в железе Juniper можно читать VPN-трафик

ФБР инициировало расследование обстоятельств появления в межсетевых экранах американской компании Juniper Networks бэкдора, позволяющего декодировать VPN-трафик. Оборудование Juniper используется, в том числе, Министерством обороны США.

Опасный бэкдор

Американский производитель сетевого оборудования Juniper Networks сообщил об обнаружении в используемой на межсетевых экранах операционной системе ScreenOS бэкдора, позволяющего декодировать трафик в VPN-соединениях.

VPN (Virtual Private Network — виртуальная частная сеть) позволяет организовать защищенный канал на основе глобальной сети между двумя или большим количеством узлов. Такая сеть изолирована от интернета. Теоретически, никто не может в нее попасть и перехватить данные, так как трафик передается в зашифрованном виде. VPN-каналами пользуются компании и государственные ведомства, а также рядовые пользователи.

«В ходе последней внутренней проверки кода мы обнаружили неизвестный код в ScreenOS, который позволяет злоумышленнику получить административный доступ к устройствам NetScreen и декодировать VPN-соединения. Сразу после обнаружения мы начали проверку и выпустили патч для последних версий ScreenOS», — содержится в заявлении производителя.

Каким образом вредоносный код попал в ScreenOS, в Juniper пока выяснить не могут. Вендор заявил, что невозможно установить, пользовались ли этим бэкдором когда-либо.

Интерес ФБР

Находкой заинтересовалось Федеральное бюро расследований (ФБР) США.

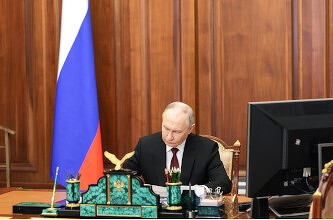

Бэкдор в межсетевых экранах Juniper взволновал ФБР

Согласно официальному сайту Juniper, компания выпускает оборудование как для частных, так и государственных заказчиков, включая Министерство обороны США. Вследствие чего наличие бэкдора несет угрозу национальной безопасности, так как может быть использован иностранными государствами с целью шпионажа в США. В настоящее время ФБР и Juniper работают по этому вопросу.

Две уязвимости

Вдаваясь в подробности, издание Ars Technica выяснило, что Juniper обнаружила в ScreenOS две уязвимости и предпочла назвать обе «неизвестным кодом». Первая уязвимость позволяет злоумышленнику получить администраторский доступ к устройство по протоколам SSH и telnet. Вторая — декодировать VPN-трафик.

Уязвимые версии ОС

Бэкдор найден в версиях ScreenOS начиная с 6.2.0r15 и заканчивая 6.2.0r18, а также в версиях с 6.3.0r12 до 6.3.0r20. Операционная система ScreenOS используется на межсетевых экранах NetScreen. Наиболее ранняя версия системы, ScreenOS 6.2.0r15, датируется 2012 г. Таким образом, уязвимость была обнаружена лишь спустя три года после ее появления. Производитель не исключает, что уязвимость могла появиться еще раньше.

Жучок АНБ

В январе 2015 г. был опубликован список «жучков», которые Агентство национальной безопасности (АНБ) США помещает в оборудование связи различных производителей. В этом списке был жучок под названием FeedTrough, предназначенный для устройств компании Juniper Networks.

Поделиться

Поделиться